Ismerje meg, mely praktikák alkalmazásával csökkentheti a számítógépeire leselkedő vírusok kockázatát!

Amikor számítógépes vírusokról van szó, az ember gyakran hiszi azt, hogy tehetetlen velük szemben. A valóság viszont, hogy egyszerű dolgok figyelemben tartása mellett jelentősen csökkenthető annak az esélye, hogy eszközünk vírustámadás áldozatául essen. Összegyűjtöttünk néhány hasznos tippet, hogy biztonságosabban élvezhesse számítógépe használatát:

1. Használjon vírusírtót

Használjon valamilyen megbízható védelmi megoldást eszközein. Javaslataink:

- Windows: ESET Internet Security vagy ESET NOD32 Antivirus

- macOS: ESET Cyber Security Pro vagy Cyber Security

- Android: ESET Mobile Security for Android

2. Tartsa naprakészen vírusírtóját és operációs rendszerét

A naprakész, maximális védelem eléréséhez kiemelten fontos:

- Biztonsági szoftvereinknél az ESET legújabb frissítéseinek telepítése, valamint a legújabb termékverzió használata.

- Az operációs rendszer (Windows, macOS), a böngészők és a további telepített szoftverek frissítése, naprakészen tartása. A biztonsági szint maximalizálása miatt egyáltalán nem javasoljuk az operációs rendszer automatikus frissítésének kikapcsolását.

3. Védje erős jelszóval a vírusírtót

A biztonsági szoftver beállításait minden esetben védje egyedi, erős jelszóval. Ezzel megakadályozhatja, hogy a támadók a kártékony kód futtatása előtt kikapcsolják az alkalmazást.

4. Minden jelszó erős és egyedi

Minden esetben használjon erős, legalább 15–20 karakter hosszú, egyszer használatos jelszavakat.

5. Ne nyisson mellékletet ismeretlen feladótól

Ismeretlen feladótól érkezett e-mailekben ne nyissa meg a mellékletet, főleg ha ez tömörített állomány.

6. Rendszeres biztonsági mentés

Készítsen rendszeresen ún. offline biztonsági mentést adatairól, amelyek segítségével egy esetleges fertőzés esetén azok visszaállíthatók. Biztonsági mentéseit olyan külső adathordozókon tárolja, amelyek csak a mentés ideje alatt vannak csatlakoztatva a számítógéphez.

7. Gondolja át milyen linkre kattint

Gondolja át, mielőtt bármilyen hivatkozást megnyitna a közösségi média felületeken vagy csevegőkben.

8. Vigyázzon a kettős kiterjesztésű fájlokkal

Ne nyissa meg a kettős kiterjesztésű fájlokat, pl.: tablazat.xlsx.scr

9. Automatikus lejátszás kikapcsolása

Kapcsolja ki az operációs rendszer „Automatikus lejátszás” funkcióját. Ezzel megakadályozhatja az ártalmas folyamatok automatikus futtatását olyan külső adathordozókról, mint például az USB memória kártyák vagy a pendrive-ok.

10. Bontsa az internet kapcsolatot, ha gyanús valami

Ha gyanús viselkedést észlel a számítógépén, azonnal szakítsa meg az internetkapcsolatot. Ezzel megszakíthatja a kommunikációt a zsarolóvírus és vezérlőszervere között, így megakadályozva a fájljai titkosítását.

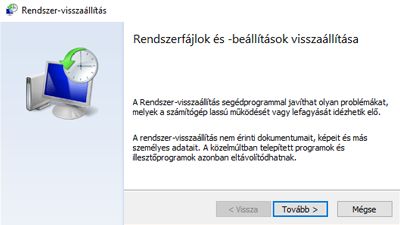

11. Rendszervisszaállítási pontok

Készítsen rendszervisszaállítási pontokat, melyekre könnyedén vissza tudja állítani a rendszert, abban az esetben pl., ha kizárnák fiókjából.

12. UAC bekapcsolása

A Windows beállításainál az UAC-ot (User Account Control = Felhasználói fiókok felügyelete) hagyja bekapcsolva (Vezérlőpult/Felhasználói fiókok/Felhasználói fiókok felügyelete beállításainak módosítása).

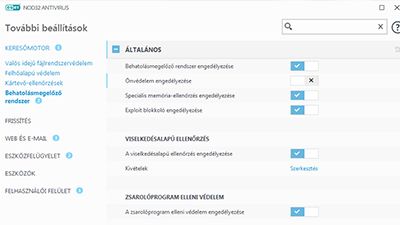

13. Hagyja dolgozni a vírusírtót

Az ESET védelmi megoldásainak beállításainál kapcsolja be vagy hagyja bekapcsolva a Behatolásmegelőző rendszert, a Zsarolóprogram elleni védelmet, a Speciális memória ellenőrzést, az Exploit blokkolót, a Veszélyes alkalmazások keresését, a Dokumentumvédelmet és a felhő alapú LiveGrid megbízhatósági rendszert.

14. Rendszeres ellenőrzés

Futtasson gyakran (hetente 2 alkalommal), ütemezett, teljes számítógép ellenőrzést, amely megtalálja azokat a kártevőket is, amielyeket esetleg a valós idejű ellenőrzés nem talált meg.

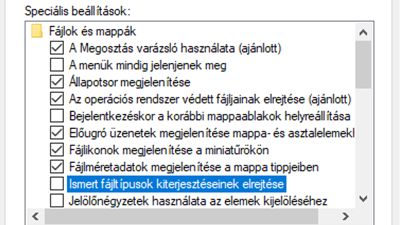

15. Fájl kiterjsztés mutatása

Állítsa be a Windowsban a fájl kiterjesztések megjelenítését. Ezáltal csökkentheti az esélyét olyan mellékletek megnyitásának, amelyek potenciálisan zsarolóvírust tartalmazhatnak (pl. .exe, vbs, scr, zip)

További teendők és tippek, ha Ön mobileszközt használ internetes barangolásaihoz

1. Csak megbízható forrásból telepítsen alkalmazást

Lehetőleg csak a Google Play-ről – vagy más megbízható alkalmazásboltból – telepítsen alkalmazásokat készülékére. Tiltsa le az ismeretlen forrásból származó alkalmazások telepítésének lehetőségét készülékén!

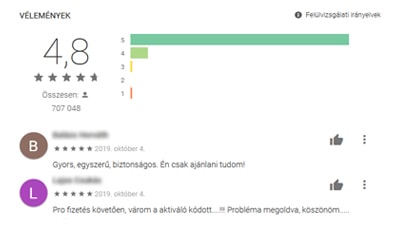

2. Értékelések átolvasása

Egy alkalmazás telepítése előtt szánjon rá időt, hogy megnézi az alkalmazásboltban található értékeléseket is, főleg a negatívokra koncentrálva. A negatív kommentek sokszor hozzáértő felhasználóktól származnak, míg a pozitív véleményeket gyakran maguk a támadók jegyzik be.

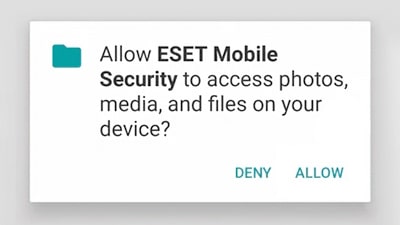

3. Alkalmazás engedélykérések

A telepítendő alkalmazás letöltése előtt nézze meg, hogy milyen engedélyeket kér a működéséhez. Amennyiben olyan területekhez is kér hozzáférést, amit az alkalmazás fő funkciója nem indokol, ne telepítse készülékére.

4. Ne használjon root-olt készüléket

Ne használjon root-olt készüléket, mert ezeken olyan biztonsági funkciók is kikapcsolásra kerülhetnek, amelyek hiánya még inkább kiszolgáltatottá teszi az eszközt a zsarolóvírusoknak és más kártevőknek.

5. Figyeljük a fájlnév kiterjesztéseket

Mielőtt letölt bármilyen fájlt az internetről készülékére, nézze meg a fájlnév kiterjesztését. Ne töltsön le olyan fájlokat, amelyek kiterjesztése nem egyezik meg az ígért tartalommal, mert ebben az esetben valószínűleg valamilyen kártevő kerülne eszközére. Például, ha egy írásos dokumentumot szeretne letölteni, amely végül .exe kiterjesztéssel rendelkezik a várható .doc vagy .pdf helyett, akkor inkább ne töltse le.

Ismerjen meg más IT biztonsági területeket is, amelyekre szintén érdemes figyelelmet szentelni...

A zsarolóvírusok

Biztosan hallott már Ön is a napjainkban fel-fel bukkanó legújabb zsarolóvírusokról, amelyek zárolhatják eszközét vagy titkosíthatják az eszközén lévő adatokat annak érdekében, hogy pénzt csikarjanak ki Öntől. De mi is az a zsarolóvírus? Hogyan ismerhető fel? Hogyan működik? Ezekre a kérdésekre mind választ kaphat, ha ide kattint:

A tűzfal jelentősége...

Maga a „tűzfal” kifejezés eredetileg egy olyan szerkezetre vonatkozik, melynek a tüzet egy zárt helyre kell korlátoznia, ezáltal megakadályozva annak terjedését és enyhítve az emberre és az ingatlanra gyakorolt káros hatásait. De mi is az a tűzfal? Hogyan működik? Tudja meg most az alábbi gombra kattintva:

A személyazonosság-lopás

A személyazonosság-lopás egy olyan bűncselekmény, melynek során a támadó csalással vagy megtévesztéssel megszerzi az áldozat személyes vagy érzékeny adatait és az áldozat nevében visszaéléseket követ el. De mi is az a személyazonosság-lopás? Hogyan működik? Mit tehet, hogy elkerülje? Egy kattintásra megtudhatja!

Rosszindulatú alkalmazások

A malware kifejezés a „malicious” (rosszindulatú) és a „software” (szoftver) szavak kombinációjából született. Ez a gyűjtőfogalom bármilyen rosszindulatú kódra használatos, függetlenül attól hogy, milyen formában sújt le az áldozatokra, hogyan viselkedik vagy milyen kárt okoz. De mi is az a malware? Hogyan ismerheti fel? Hogyan működik és hogyan maradhat biztonságban? Kattintson és tájékozódjon az alábbi gombra kattintva!

Adathalászat

Az adathalászat a pszichológiai manipulációs támadások egy formája, melynek során a bűnöző egy megbízható entitást személyesít meg mellyel érzékeny információkat próbál megszerezni az áldozattól. De mi is az adathalászat? Hogyan működik? Hogyan ismerheti fel? Az alábbi gombra kattintva megtudhatja!

Levélszemét

Bosszantó e-mailek, azonnali üzenetek, szövegek, hangüzenetek és más digitálisan terjesztett anyagok, melyeket megkapott, de sose kérte őket? Ezek mindegyike leírható egy egyszerű szóval – spam, azaz levélszemét. De mi is az a levélszemét? Hogyan ismerheti fel és hogyan védekezhet ellenük? Ezekre a kérdésekre mind választ kaphat, ha ide kattint:

Kriptobányászat

A kriptovaluta bányász fertőzések azok közé a rosszindulatú szoftverek közé tartoznak, amiket arra terveztek, hogy a megfertőzött eszközök szabad erőforrásait kiaknázzák az áldozat beleegyezése nélkül. De pontosan miről ismerhető fel? Hogyan védekezhet ellene? Tudja meg most az alábbi gombra kattintva!