Mik azok a zsarolóvírusok és hogyan ismerhetők fel?

A zsarolóvírusok (angolul ransomware) olyan kártékony szoftverek, melyek zárolhatják az eszközöket vagy titkosíthatják az eszközökön lévő adatokat annak érdekében, hogy pénzt csikarjanak ki a tulajdonostól. Ezért az incidens után általában egy váltságdíj követelő képernyő, vagy dokumentum jelenik meg az áldozatul esett eszköz kijelzőjén, melyben az elkövetők azt ígérik – természetesen bármiféle garancia nélkül –, hogy egy adott összegért cserébe visszaállítják a hozzáférést az érintett géphez vagy adatokhoz.

A zsarolóvírusok számos variánsa a titkosított fájlok kiterjesztését is megváltoztatja.

Hogyan működik a zsarolóvírus?

A trójai bejuttatása a rendszerbe leggyakrabban háromféleképpen szokott történni:

- E-mailen keresztül, a mellékletben csatolt tömörített állományokban, amikor is a levél szövegében a támadók számlákra, hivatalos dokumentumokra hivatkozva próbálják rávenni a gyanútlan felhasználót, hogy nyissa meg a mellékletet vagy kattintson a levél törzsében lévő hivatkozásra.

- Elsősorban vállalatoknál, szereznek olyan jogosultságot, amellyel bejutnak valamelyik számítógépbe, ahol ezután trójai program futtatásával megkezdik az adott gép, illetve a hálózaton található többi eszköz támadását.

- Népszerű oldalakon elhelyezett reklámra vagy linkre kattintva töltődik le a kártevő a felhasználó eszközére.

A zsarolóvírus állományainak bejuttatása után, még a trójai futtatása előtt a támadók igyekeznek kikapcsolni az adott eszközön található biztonsági megoldást, hiszen ellenkező esetben az leleplezné és meggátolná a kártékony kódok tevékenységét.

Ezután kezdik meg az összes elérhető állomány titkosítását. Ilyenkor minden csatlakoztatott meghajtón, tárhelyen található állomány titkosításra kerül, melyhez jogosultságot tudott szerezni a támadó. Tehát a támadás ideje alatt elérhető hálózati meghajtókon, pendrive-okon, külső merevlemezeken, felhős tárhelyeken található adatok is elkódolásra kerülhetnek.

Bővebben

A zsarolóvírusok készítői sokféle technikát alkalmaznak:

- A lemezkódoló zsarolóvírus titkosítja az egész merevlemezt és megakadályozza a felhasználót, hogy hozzáférjen az operációs rendszerhez.

- A képernyőzároló megakadályozza a hozzáférést az eszköz képernyőjéhez.

- A crypto-zsaroló vírus titkosítja az áldozat merevlemezén található adatokat (esetleg hálózati meghajtókat, felhős tárhelyeket).

- A PIN-lezáró az Androidos eszközöket támadja és megváltoztatja a hozzáférési kódot, hogy a tulajdonosokat kizárja a készülékről.

Zsaroló levelek

Egyre gyakoribbak az olyan zsaroló próbálkozások is, amelyek mögött a legtöbb esetben nincs valódi fenyegetés, hanem a felhasználók félelmeire, tájékozatlanságára építve próbálnak az áldozatól általában pár száz, illetve pár ezer dollárnyi összegnek megfelelő kriptovalutát kicsalni. Ebben az esetben valamilyen, az áldozat számára terhelő információ kiteregetését lebegtetik a levélben, például: a célpont felnőtt tartalmakat nézett és a támadó a webkamerán keresztül felvételt készített róla, majd pénzt kér, hogy ne hozza nyilvánosságra a felvételeket. Ezek mögött a próbálkozások mögött az az elv áll, hogy ha a több ezer címre elküldött zsaroló levél hatására csak a célpontok kis százaléka fizeti is ki a követelt összeget, akkor az akár több tízezer dolláros bevételt jelenthet – gyakorlatilag a semmiért.

Fizessünk vagy sem?

A zsarolóvírusok összes említett fajtája fizetési felszólítást alkalmaz: a leggyakrabban bitcoin-ban vagy más nehezen nyomon követhető kriptovalutában várják a kizsarolt összeget. Cserébe a kártevő, írói, terjesztői megígérik, hogy visszafejtik a titkosított adatokat vagy visszaállítják a hozzáférést az érintett eszközhöz.

Ki kell hangsúlyoznunk, hogy nincs semmi garancia arra, hogy a kiberbűnözők teljesíteni fogják az alkuban vállalt kötelezettségeiket (néha egyébként is képtelenek erre, vagy szándékosan, vagy egyszerűen csak a nem hozzáértő programozás miatt). Következés képpen az ESET azt tanácsolja, hogy soha ne fizesse ki a követelt összeget, vagy legalább ne azelőtt, mielőtt felvette volna a kapcsolatot az ESET technikai támogatási csoportjával, hogy megvizsgálják milyen lehetőségek vannak az elkódolt állományok visszafejtésre.

Magánszemélyként, kisvállalkozásként hogyan védekezhetünk a zsarolókártevők ellen?

1. Használjon valamilyen megbízható védelmi megoldást eszközein. Javaslataink:

- Windows: ESET Internet Security vagy ESET NOD32 Antivirus

- macOS: ESET Cyber Security Pro vagy Cyber Security

- Android: ESET Mobile Security for Android

2. A naprakész, maximális védelem eléréséhez kiemelten fontos:

- Biztonsági szoftvereinknél az ESET legújabb frissítéseinek telepítése, valamint a legújabb termékverzió használata.

- Az operációs rendszer (Windows, macOS), a böngészők és a további telepített szoftverek frissítése, naprakészen tartása. A biztonsági szint maximalizálása miatt egyáltalán nem javasoljuk az operációs rendszer automatikus frissítésének kikapcsolását.

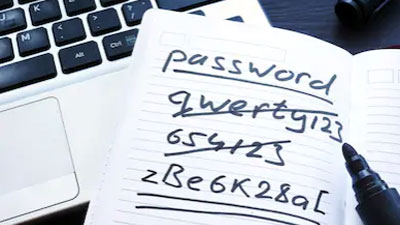

3. A biztonsági szoftver beállításait minden esetben védje egyedi, erős jelszóval. Ezzel megakadályozhatja, hogy a támadók a kártékony kód futtatása előtt kikapcsolják az alkalmazást.

4. Minden esetben használjon erős, legalább 15–20 karakter hosszú, egyszer használatos jelszavakat.

5. Ismeretlen feladótól érkezett e-mailekben ne nyissa meg a mellékletet, főleg ha ez tömörített állomány.

6. Készítsen rendszeresen ún. offline biztonsági mentést adatairól, amelyek segítségével egy esetleges fertőzés esetén azok visszaállíthatók. Biztonsági mentéseit olyan külső adathordozókon tárolja, amelyek csak a mentés ideje alatt vannak csatlakoztatva a számítógéphez.

7. Gondolja át, mielőtt bármilyen hivatkozást megnyitna a közösségi média felületeken vagy csevegőkben.

8. Ne nyissa meg a kettős kiterjesztésű fájlokat, pl.: tablazat.xlsx.scr

9. Kapcsolja ki az operációs rendszer „Automatikus lejátszás” funkcióját. Ezzel megakadályozhatja az ártalmas folyamatok automatikus futtatását olyan külső adathordozókról, mint például az USB memória kártyák vagy a pendrive-ok.

10. Ha gyanús viselkedést észlel a számítógépén, azonnal szakítsa meg az internetkapcsolatot. Ezzel megszakíthatja a kommunikációt a zsarolóvírus és vezérlőszervere között, így megakadályozva a fájljai titkosítását.

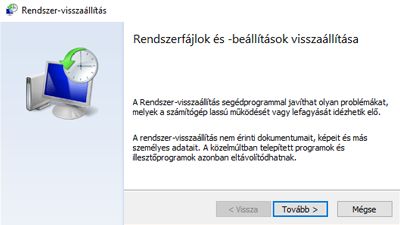

11. Készítsen rendszervisszaállítási pontokat, melyekre könnyedén vissza tudja állítani a rendszert, abban az esetben pl., ha kizárnák fiókjából.

12. A Windows beállításainál az UAC-ot (User Account Control = Felhasználói fiókok felügyelete) hagyja bekapcsolva (Vezérlőpult/Felhasználói fiókok/Felhasználói fiókok felügyelete beállításainak módosítása).

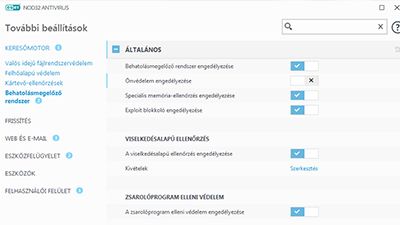

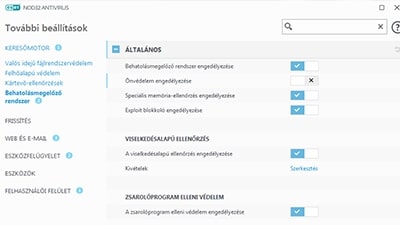

13. Az ESET védelmi megoldásainak beállításainál kapcsolja be vagy hagyja bekapcsolva a Behatolásmegelőző rendszert, a Zsarolóprogram elleni védelmet, a Speciális memória ellenőrzést, az Exploit blokkolót, a Veszélyes alkalmazások keresését, a Dokumentumvédelmet és a felhő alapú LiveGrid megbízhatósági rendszert.

14. Futtasson gyakran (hetente 2 alkalommal), ütemezett, teljes számítógép ellenőrzést, amely megtalálja azokat a kártevőket is, amielyeket esetleg a valós idejű ellenőrzés nem talált meg.

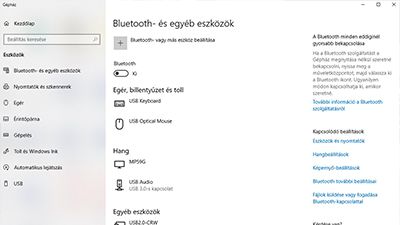

15. Kapcsolja ki az éppen nem használt vezeték nélküli kapcsolatokat, mint pl. a Bluetooth vagy az infra portok.

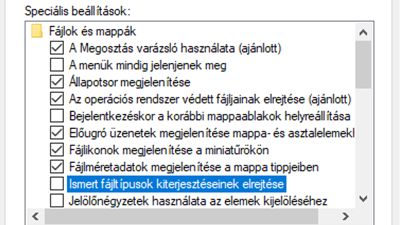

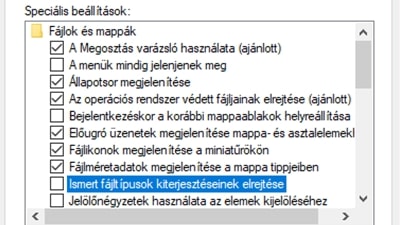

16. Állítsa be a Windowsban a fájl kiterjesztések megjelenítését. Ezáltal csökkentheti az esélyét olyan mellékletek megnyitásának, amelyek potenciálisan zsarolóvírust tartalmazhatnak (pl. .exe, vbs, scr, zip)

A nagyobb cégek, vállallatok hogyan előzhetik meg a bajt?

1. A távoli munkavégzés biztosítására az internet felé publikált RDP helyett használjon VPN kapcsolatot. Ne publikálja ki a 3889-es portot az internet felé.

2. A hozzáféréseket minden esetben védje erős, legalább 15–20 karakter hosszú, egyedi jelszavakkal.

3. Amennyiben megoldható, javasoljuk, hogy a távoli bejelentkezésekhez használjon kétfaktoros hitelesítést is (pl.: ESET Secure Authentication).

4. A naprakész, maximális védelem eléréséhez kiemelten fontos:

- Biztonsági szoftvereinknél az ESET legújabb frissítéseinek telepítése, valamint a legújabb termékverzió használata.

- Az operációs rendszer (Windows, MacOS), a böngészők és a további telepített szoftverek frissítése, naprakészen tartása. A biztonsági szint maximalizálása érdekében egyáltalán nem javasoljuk az operációs rendszer automatikus frissítésének kikapcsolását.

5. A védelmet biztosító szoftver beállításait minden esetben védje egyedi, erős jelszóval. Ezzel megakadályozhatja, hogy a támadók a kártékony kód futtatása előtt kikapcsolják az alkalmazást.

6. Készítsen rendszeresen offline biztonsági mentést adatairól, amelyek segítségével egy esetleges fertőzés esetén azok visszaállíthatók.

7. Rendszeresen képezze munkatársait, hogy fel tudják ismerni és kezelni tudják az adathalász vagy zsaroló támadásokat.

8. A Windows beállításainál az UAC-ot (User Account Control = Felhasználói fiókok felügyelete) hagyja bekapcsolva (Vezérlőpult/Felhasználói fiókok/Felhasználói fiókok felügyelete beállításainak módosítása).

9. Az ESET védelmi megoldásainak beállításainál kapcsolja be a Behatolásmegelőző rendszert, a Zsarolóprogram elleni védelmet, a Speciális memória ellenőrzést, az Exploit blokkolót, a Veszélyes alkalmazások keresését, a Dokumentumvédelmet és a felhő alapú LiveGrid megbízhatósági rendszert.

10. Futtasson gyakran (hetente 2 alkalommal), ütemezett, teljes számítógép ellenőrzést, amely megtalálja azokat a kártevőket is, amelyeket esetleg a valós idejű ellenőrzés nem talált meg.

11. Tiltson le minden makrót, kivéve a digitálisan aláírtakat.

12. Figyelmeztesse azon kollégáit a veszélyekre, akik főleg külső irányból kapják leveleik többségét (pl. pénzügyi vagy HR osztály). Hívja fel figyelmüket, hogy ismeretlen feladótól érkezett e-mailekben ne nyissák meg a mellékletet, főleg ha ez tömörített állomány.

13. Derítse fel a hálózaton található, gyenge jelszavakat használó és ezáltal kockázatot jelentő felhasználói fiókokat. Tájékoztassa munkatársait az erős, egyedi jelszavak használatának fontosságáról.

14. Csökkentse a támadási felületet azáltal, hogy kikapcsol vagy eltávolít minden szükségtelen szolgáltatást és szoftvert.

15. Kapcsolja ki az operációs rendszer „Automatikus lejátszás” funkcióját. Ezzel megakadályozhatja az ártalmas folyamatok automatikus futtatását olyan külső adathordozókról, mint például az USB memória kártyák vagy a pendrive-ok.

16. Vizsgálja felül a tűzfal beállításait.

17. Nézze át a belső és a külső hálózat (internet) közötti forgalomra vonatkozó házirendeket.

18. Használjon megbízható vírusvédelmi szoftvert levelezőszerverén is.

19. Használjon tartalom szkennelést és szűrést a levelezőszerverein. Így a bejövő e-mail-ek vizsgálhatóak lesznek az ismert kártevőkre, megakadályozva így minden fenyegetést, amely veszélyt jelenthet.

20. Állítsa be levelezőszerverét úgy, hogy blokkolja a kétes eredetű, .exe, .vbs, .scr vagy .zip kiterjesztésű mellékleteket.

21. A mentéseket is védje két- vagy többfaktoros hitelesítéssel.

22. Ha gyanús viselkedést észlel számítógépén, azonnal szakítsa meg az internetkapcsolatot. Ezzel megszakíthatja a kommunikációt a zsarolóvírus és vezérlőszervere között, így megakadályozva a fájljai titkosítását.

23. Állítson be szoftverkorlátozási házirendeket, amelyekkel megakadályozható, hogy futtatható fájlok lehessenek indíthatóak olyan kártevő folyamatok futtatására gyakran használt helyekről, mint pl. a ProgramData, AppData, Temp és a Windows\SysWow.

24. Állítsa be a Windowsban a fájl kiterjesztések megjelenítését. Ezáltal csökkentheti az esélyét olyan mellékletek megnyitásának, amelyek potenciálisan zsarolóvírust tartalmazhatnak (pl. .exe, vbs, scr, zip)

25. A felhasználók fiókjainak ne legyen rendszergazdai jogosultságuk.

26. Ne engedélyezze a powershell script-ek futtatását olyan gépeken, ahol az nem szükséges.

Tudatosan a zsarolóvírusok ellen: Ne feledkezzen meg mobil eszközei védelméről sem!

A zsarolóvírusok a 2018-as év folyamán globális szinten kb. 8 milliárd dolláros (kb. 2400 milliárd forint) kárt okoztak. Mértéktartó előrejelzések szerint is ez az összeg a 2019-es évre vonatkozóan várhatóan 11,5 milliárd dollárra fog nőni, 2021-re pedig eléri majd a 20 milliárd dollárt. Napjainkban szinte hetente olvashatunk az újabb és újabb incidensekről, de mit tehetünk azért, hogy mobil eszközeinket is biztonságban tudhassuk a zsarolóvírusokkal szemben?

További témák, amelyekre szintén érdemes figyelni a digitális világban...

A tűzfal jelentősége...

Maga a „tűzfal” kifejezés eredetileg egy olyan szerkezetre vonatkozik, melynek a tüzet egy zárt helyre kell korlátoznia, ezáltal megakadályozva annak terjedését és enyhítve az emberre és az ingatlanra gyakorolt káros hatásait. De mi is az a tűzfal? Hogyan működik? Tudja meg most az alábbi gombra kattintva:

A személyazonosság-lopás

A személyazonosság-lopás egy olyan bűncselekmény, melynek során a támadó csalással vagy megtévesztéssel megszerzi az áldozat személyes vagy érzékeny adatait és az áldozat nevében visszaéléseket követ el. De mi is az a személyazonosság-lopás? Hogyan működik? Mit tehet, hogy elkerülje? Egy kattintásra megtudhatja!

Rosszindulatú alkalmazások

A malware kifejezés a „malicious” (rosszindulatú) és a „software” (szoftver) szavak kombinációjából született. Ez a gyűjtőfogalom bármilyen rosszindulatú kódra használatos, függetlenül attól hogy, milyen formában sújt le az áldozatokra, hogyan viselkedik vagy milyen kárt okoz. De mi is az a malware? Hogyan ismerheti fel? Hogyan működik és hogyan maradhat biztonságban? Kattintson és tájékozódjon az alábbi gombra kattintva!

Adathalászat

Az adathalászat a pszichológiai manipulációs támadások egy formája, melynek során a bűnöző egy megbízható entitást személyesít meg mellyel érzékeny információkat próbál megszerezni az áldozattól. De mi is az adathalászat? Hogyan működik? Hogyan ismerheti fel? Az alábbi gombra kattintva megtudhatja!

Levélszemét

Bosszantó e-mailek, azonnali üzenetek, szövegek, hangüzenetek és más digitálisan terjesztett anyagok, melyeket megkapott, de sose kérte őket? Ezek mindegyike leírható egy egyszerű szóval – spam, azaz levélszemét. De mi is az a levélszemét? Hogyan ismerheti fel és hogyan védekezhet ellenük? Ezekre a kérdésekre mind választ kaphat, ha ide kattint:

Kriptobányászat

A kriptovaluta bányász fertőzések azok közé a rosszindulatú szoftverek közé tartoznak, amiket arra terveztek, hogy a megfertőzött eszközök szabad erőforrásait kiaknázzák az áldozat beleegyezése nélkül. De pontosan miről ismerhető fel? Hogyan védekezhet ellene? Tudja meg most az alábbi gombra kattintva!