A zsarolóvírusok a 2018-as év folyamán globális szinten kb. 8 milliárd dolláros (kb. 2400 milliárd forint) kárt okoztak. Mértéktartó előrejelzések szerint is ez az összeg a 2019-es évre vonatkozóan várhatóan 11,5 milliárd dollárra fog nőni, 2021-re pedig eléri majd a 20 milliárd dollárt. Napjainkban szinte hetente olvashatunk az újabb és újabb incidensekről, melyek során gyakran fél millió dollárt (kb. 150 millió forint) is meghaladó váltságdíjat fizetnek ki az érintettek a zsarolóknak titkosított adataik visszaszerzésének reményében.

A fenti összegek elsősorban különböző méretű cégeket illetve állami szervezeteket ért támadásokkal kapcsolatban értelmezendőek, de a mértékük és a tendencia jól mutatja, hogy a bűnözők számára ez már most is hatalmas, egyre csak növekvő üzlet.

A támadások azonban nem csak a vállalati infrastruktúrákra terjednek ki, hanem a magánszemélyek eszközeit, ezen belül pedig természetesen a mobilkészülékeket is fenyegeti. Jól érzékelteti a helyzetet, hogy csak a 2018-as év folyamán kb. 60 ezer (!!!) féle mobilkészülékeket támadó zsarolóvírust azonosítottak. Az internetezési szokások egyre inkább a mobileszközök felé történő eltolódásával, a közeljövőben sajnos nem számíthatunk arra, hogy az androidos kártevők száma jelentős mértékben csökkeni fog. Bár a jelenlegi mobileszközöket támadó zsarolóvírusok még viszonylag kezdetlegesnek mondhatók – sok esetben a kártevő által titkosított fájlok helyreállíthatók –, az ellenük való védekezést, megelőzést komolyan kell venni, mivel minél nagyobb bevételre számíthatnak a bűnözők a támadásokból, annál nagyobb energiát fognak befektetni a kártékony kódok fejlesztésébe.

Mielőtt rátérnénk a tanácsokra a megelőzéssel kapcsolatban, itt is megjegyezzük, hogy ha zsarolóvírus áldozata lesz, semmiképpen se fizessen a támadóknak! Egyrészt egyáltalán nem biztos, hogy váltságdíj kifizetése után segítenek majd az adatok visszaállításában, másrészt a kért összeg kifizetésével is csak növeli a bűnözők kedvét a további bűncselekmények végrehajtására.

Hogyan védje mobil eszközeit a zsarolóvírus támadástól?

1. Mindig tartsa naprakészen eszközét. A legjobb megoldás, ha beállítja, hogy a rendszerfrissítések automatikusan települjenek.

2. Használjon megbízható, valós idejű védelmet nyújtó mobil biztonsági megoldást készülékén (pl.: ESET Mobile Security for Android).

3. Lehetőleg csak a Google Play-ről – vagy más megbízható alkalmazásboltból – telepítsen alkalmazásokat készülékére. Tiltsa le az ismeretlen forrásból származó alkalmazások telepítésének lehetőségét készülékén!

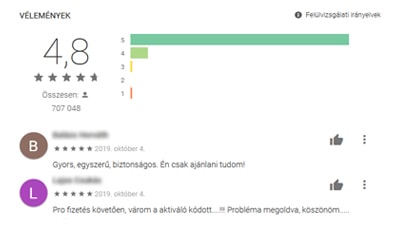

4. Egy alkalmazás telepítése előtt szánjon rá időt, hogy megnézi az alkalmazásboltban található értékeléseket is, főleg a negatívokra koncentrálva. A negatív kommentek sokszor hozzáértő felhasználóktól származnak, míg a pozitív véleményeket gyakran maguk a támadók jegyzik be.

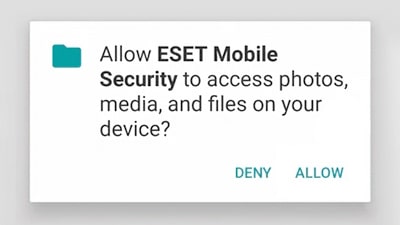

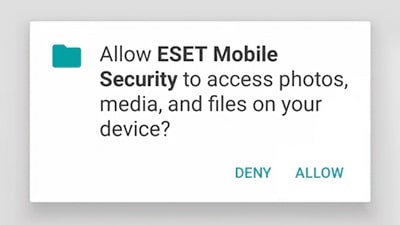

5. A telepítendő alkalmazás letöltése előtt nézze meg, hogy milyen engedélyeket kér a működéséhez. Amennyiben olyan területekhez is kér hozzáférést, amit az alkalmazás fő funkciója nem indokol, ne telepítse készülékére.

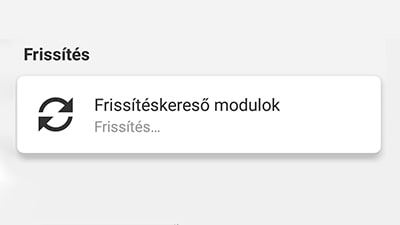

6. Mindig telepítse a használt alkalmazások legfrissebb verzióit, lehetőleg akkor, amikor készüléke jelzi önnek, hogy frissítés érhető el.

7. Ne használjon root-olt készüléket, mert ezeken olyan biztonsági funkciók is kikapcsolásra kerülhetnek, amelyek hiánya még inkább kiszolgáltatottá teszi az eszközt a zsarolóvírusoknak és más kártevőknek.

8. Fontos adatait rendszeresen mentse le külső adattárolóra!

9. Ne kattintson olyan linkekre, amelyeket e-mailben vagy szövegekben kap (pl.: közösségi oldalakon vagy csevegőalkalmazásokban) ismeretlen feladótól.

10. Mielőtt letölt bármilyen fájlt az internetről készülékére, nézze meg a fájlnév kiterjesztését. Ne töltsön le olyan fájlokat, amelyek kiterjesztése nem egyezik meg az ígért tartalommal, mert ebben az esetben valószínűleg valamilyen kártevő kerülne eszközére. Például, ha egy írásos dokumentumot szeretne letölteni, amely végül .exe kiterjesztéssel rendelkezik a várható .doc vagy .pdf helyett, akkor inkább ne töltse le.

Hogyan védekezzen magánszemély és KKV a zsarolóvírus ellen?

1. Mindig tartsa naprakészen eszközét, a legjobb megoldás, ha beállítja, hogy a rendszerfrissítések automatikusan települjenek.

2. Olyan munkatársak számára, akik készülékeiken jellemzően sok érzékeny és fontos adatot tárolnak, vagy munkakörük, beosztásuk miatt nagyobb mértékben lehetnek kitéve a támadásoknak, két-három évente vásároljon új készüléket, hogy a rendszerfrissítések folyamatosan elérhetőek legyenek. A gyártók által bevett gyakorlat szerint az említett ideig adnak ki rendszerfrissítéseket a készülékekhez.

3. Használjon megbízható, valós idejű védelmet nyújtó mobil biztonsági megoldást készülékén (pl.: ESET Endpoint Security for Android).

4. Használjon Mobile Device Management-et (MDM) és Mobile Application Management-et (MAM) a mobileszközök központi felügyeletére, ezáltal sokkal egyszerűbben tudja kezelni a vállalat eszközeit. Ezek a megoldások lehetőséget nyújtanak az alkalmazások használatának illetve telepíthetőségének szabályozására is.

5. A munkatársak által használt eszközöket ún. „Munkahelyi eszközként” (device owner) állítsák be, így az MDM-en keresztül lehetősége nyílik központilag felügyelni a mobilkészülékek használatát.

6. Lehetőleg csak a Google Play-ről engedélyezze az alkalmazások telepítését a felhasználóknak készülékekre. Tiltsa le az ismeretlen forrásból származó alkalmazások telepítésének lehetőségét az okoseszközökön.

7. A telepítendő alkalmazás letöltése előtt nézze meg, hogy milyen engedélyeket kér a működéséhez. Amennyiben olyan területekhez is kér hozzáférést, amit az alkalmazás fő funkciója nem indokol, nem telepítse készülékére.

8. Mindig telepítse a használt alkalmazások legfrissebb verzióit, lehetőleg akkor, amikor készüléke jelzi önnek, hogy frissítés érhető el!

9. Ne használjon root-olt készüléket! Rootoláskor olyan biztonsági funkciók is kikapcsolásra kerülhetnek, melyek hiánya még inkább kiszolgáltatottá teszi az eszközt a zsarolóvírusoknak és más kártevőknek.

10. A fontos adatairól készítsen rendszeresen biztonsági mentést!

11. Amennyiben megoldható, tájékoztassa és képezze a felhasználókat a lehetséges veszélyekkel kapcsolatban.

Számítógépek védelme zsarolóvírus ellen

A mobileszközöket érintő zsarolóvírusok az asztali számítógépeit ugyanúgy veszélyeztetik. Tudta, 2021-re az ilyen jellegű fenyegetések okozta kár elérheti majd akár a 20 milliárd dollárt? Ne váljon Ön is a legújabb incidensek áldozatává! Tudja meg cikkünkből, hogy hogyan tarthatja biztonságban asztali számítógépét a zsarolóvírusokkal szemben:

További témák, amelyekre szintén érdemes figyelni a digitális világban...

A tűzfal jelentősége...

Maga a „tűzfal” kifejezés eredetileg egy olyan szerkezetre vonatkozik, melynek a tüzet egy zárt helyre kell korlátoznia, ezáltal megakadályozva annak terjedését és enyhítve az emberre és az ingatlanra gyakorolt káros hatásait. De mi is az a tűzfal? Hogyan működik? Tudja meg most az alábbi gombra kattintva:

A személyazonosság-lopás

A személyazonosság-lopás egy olyan bűncselekmény, melynek során a támadó csalással vagy megtévesztéssel megszerzi az áldozat személyes vagy érzékeny adatait és az áldozat nevében visszaéléseket követ el. De mi is az a személyazonosság-lopás? Hogyan működik? Mit tehet, hogy elkerülje? Egy kattintásra megtudhatja!

Rosszindulatú alkalmazások

A malware kifejezés a „malicious” (rosszindulatú) és a „software” (szoftver) szavak kombinációjából született. Ez a gyűjtőfogalom bármilyen rosszindulatú kódra használatos, függetlenül attól hogy, milyen formában sújt le az áldozatokra, hogyan viselkedik vagy milyen kárt okoz. De mi is az a malware? Hogyan ismerheti fel? Hogyan működik és hogyan maradhat biztonságban? Kattintson és tájékozódjon az alábbi gombra kattintva!

Adathalászat

Az adathalászat a pszichológiai manipulációs támadások egy formája, melynek során a bűnöző egy megbízható entitást személyesít meg mellyel érzékeny információkat próbál megszerezni az áldozattól. De mi is az adathalászat? Hogyan működik? Hogyan ismerheti fel? Az alábbi gombra kattintva megtudhatja!

Levélszemét

Bosszantó e-mailek, azonnali üzenetek, szövegek, hangüzenetek és más digitálisan terjesztett anyagok, melyeket megkapott, de sose kérte őket? Ezek mindegyike leírható egy egyszerű szóval – spam, azaz levélszemét. De mi is az a levélszemét? Hogyan ismerheti fel és hogyan védekezhet ellenük? Ezekre a kérdésekre mind választ kaphat, ha ide kattint:

Kriptobányászat

A kriptovaluta bányász fertőzések azok közé a rosszindulatú szoftverek közé tartoznak, amiket arra terveztek, hogy a megfertőzött eszközök szabad erőforrásait kiaknázzák az áldozat beleegyezése nélkül. De pontosan miről ismerhető fel? Hogyan védekezhet ellene? Tudja meg most az alábbi gombra kattintva!