Az ESET technológia

Digitális biztonság új megközelítésben

Egyedülálló, többrétegű biztonsági megközelítésünk

Egyetlen védelmi réteg nem elegendő a mai, folyamatosan változó fenyegetettségi környezetben. Az ESET számos egyedi, szabadalmaztatott, többszintű védelmi technológiát alkalmaz, amelyek ESET LiveSense néven működnek együtt, és messze túlmutatnak az egyszerű vírusirtók képességein. Fejlett gépi tanulást is alkalmazunk, amelyet az ESET úttörő módon fejlesztett ki az újonnan megjelenő fenyegetések leküzdésére. A felhőtechnológiát illetően is a legkorábbi alkalmazók között voltunk, hiszen az ESET LiveGrid® globális megbízhatósági rendszerünket ez táplálja a fenyegetésekkel kapcsolatos információk folyamatos frissítése érdekében. Az ehhez hasonló előrelépések az ESET elkötelezett munkatársainak munkája, akik több mint három évtizede kutatják a rosszindulatú szoftvereket és újítják meg a technológiát.

Az ESET megközelítése

Az ESET LiveSense technológia a gépi tanulással kapcsolatos szakértelmünkkel, a felhőalapú megbízhatósági rendszerrel és a szakértőinkkel együttesen a világ legfélelmetesebb kiberfenyegetések megelőzésére, észlelésére és elhárítására szolgáló platformját alkotja.

A világ számos pontján működő kutatólaboratóriumaink irányítják az ESET egyedi technológiájának fejlesztését.

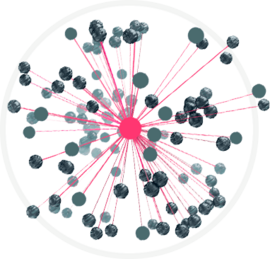

Az ESET a többrétegű technológiájával túlmutat egy egyszerű vírusirtó program képességein. Ezen az ábrán az ESET legfontosabb technológiái láthatók, illetve hogy mikor és hogyan észlelik és/vagy hatástalanítják a fenyegetést annak a rendszerben töltött életciklusa során.

UEFI Scanner

Az ESET volt az első végpontvédelmi-szoftver forgalmazó, amely egy dedikált réteget épített be a megoldásába, amely az UEFI (Unified Extensible Firmware Interface) védelmét szolgálja. Az ESET UEFI Scanner ellenőrzi és biztosítja a rendszerindítás előtti környezet védelmét, hogy az megfeleljen az UEFI specifikációnak. Úgy tervezték, hogy felismerje a firmware-ben lévő rosszindulatú komponenseket, és jelentse azokat a felhasználónak.

További információk

Az UEFI (Unified Extensible Firmware Interface) a számítógép firmware-e és az operációs rendszer között elhelyezkedő szoftveres felület rendszeresített szabványa, amely átvette az 1970-es évek közepe óta használt BIOS (Basic Input/Output System) helyét. Az UEFI szabvány pontos definiálásának köszönhetően a firmware-ek elemzése és értelmezése könnyen megoldható, így azok fejlesztése vagy bővítése sem túl időigényes a fejlesztők számára. Sajnos az UEFI ezen tulajdonsága azonban megnyitja az ajtót olyan programfejlesztők előtt is, akik így könnyebben megfertőzhetik az UEFI-t a saját maguk által készített rosszindulatú moduljaikkal.

Viselkedés-alapú észlelés

Az észlelés módszerei a kártevőkre jellemző speciális ellenőrzőösszeg használatától egészen az ESET viselkedés-alapú észleléséig terjednek, amely során az észlelés egy kártékony viselkedési mintákon és a kártevők jellegzetességein alapuló bonyolult algoritmus alapján történik.

Míg a rosszindulatú kódot a támadók könnyen módosíthatják vagy értelmezhetetlenné tehetik, az objektumok viselkedését nem lehet ilyen könnyen megváltoztatni, az ESET viselkedés-alapú észlelése (DNA Detection) ezt az elvet használja ki.

További információk

Mélyrehatóan elemezzük a kódokat és kigyűjtjük belőlük a kártékony működésért felelős „géneket", amelyekből felépítjük az ESET viselkedés-alapú észlelést, amely kiértékeli a merevlemezen vagy a éppen a memóriában található gyanús kódokat.

A viselkedés-alapú észlelés egyaránt képes azonosítani az ismert kártevők mintáját, azok új variánsait, vagy akár a ismeretlen, új kártevőket is, ha azok rendelkeznek a kártékony működésért felelős génekkel.

Továbbfejlesztett Gépi Tanulás

Az ESET megoldásai a Továbbfejlesztett Gépi Tanulás két különböző formáját használják – egy nagy teljesítményű észlelőmotort a felhőben és egy könnyű verziót a végponton. Mindkettő az osztályozó algoritmusok válogatott tömbjét alkalmazza; többek között mély-tanulást és a továbbfejlesztett struktúrát, amelyek biztosítják a gyors és pontos elemzést a felmerülő fenyegetések megállításához.

További információk

A legjobb észlelési arány és a lehető legalacsonyabb téves pozitív arány biztosítása érdekében a Továbbfejlesztett Gépi tanulás a statikus és dinamikus elemzés eredményeit egyaránt felhasználja. A funkció természetesen együtt tud működnie az ESET más technológiáival is - például a viselkedés-alapú elemzéssel, a sandbox-kezeléssel és fejlett memóriaellenőrzéssel - mely finomhangolásra került.

Felhőalapú rosszindulatú programok elleni védelem

ESET Cloud Malware Protection System az ESET LiveGrid® felhős rendszerén alapuló számos technológia egyike. Az ismeretlen, potenciálisan rosszindulatú alkalmazásokat és más lehetséges fenyegetéseket az ESET LiveGrid® visszajelző rendszeren keresztül figyeli és továbbítja az ESET felhőbe.

További információk

A begyűjtött mintákat olyan automatikus sandbox-alapú vizsgálatnak és viselkedéselemzésnek vetik alá, amely a kártékony jellemzők detektálása esetén automatikus észlelések létrehozását eredményezi. Az ESET végponti alkalmazások az ESET LiveGrid® megbízhatósági rendszerén keresztül átveszik ezeket az automatikus észlelési mintákat anélkül, hogy meg kellene várni a keresőmotor következő frissítését.

Megbízhatósági információk és gyorsítótár

Egy fájl vagy egy URL vizsgálata előtt a termékeink összevetik azt a helyi gyorsítótárban található ismert kártékony fájlokkal és a fehérlistázott jóindulatú fájlokkal. Ez javítja az ellenőrzés teljesítményét.

Ezt követően a program lekérdezi a vizsgált objektummal kapcsolatban az ESET LiveGrid® megbízhatósági rendszerben tárolt adatokat (pl. hogy az objektumot észlelték-e már máshol is, ahol kártékonynak minősítették). Ez javítja az ellenőrzés hatékonyságát és ügyfeleink is gyorsan megoszthatják egymással a kártevőkkel kapcsolatos információikat.

További információk

Az URL-ek tiltólistája és a megbízhatósági adatok használata megakadályozza, hogy a felhasználók kártékony és/vagy adathalász weboldalakat nyissanak meg.

Viselkedés-alapú észlelés és blokkolás – HIPS

Az ESET host-alapú behatolásmegelőző rendszere (Host-based Intrusion Detection System - HIPS) előre meghatározott szabálykészletet használ a gyanús tevékenységek keresésére, valamint a viselkedési események, például a futó folyamatok, fájlok és rendszerleíró kulcsok figyelésére és vizsgálatára. Ilyen gyanús tevékenység azonosítása esetén a HIPS jelenti a jogsértő elemet, és – ha további elemzésre van szükség – mélyebb vizsgálatot kér az ESET más technológiai rétegeinek használatával.

További információk

A Deep Behavioral Inspection (DBI) a HIPS egyik beépített modulja, amely lehetővé teszi az ismeretlen és gyanús folyamatok mélyebb és részletesebb felhasználói szintű megfigyelését. A DBI technológiát 2019-ben vezették be, és hatékony ellenszere az olyan kijátszási technikáknak, amelyeket a természetben előforduló fenyegető szereplők is használnak.

Beépített Sandbox technológia

A fertőzések megpróbálhatják elkerülni az azonosításukat, forráskódjuk értelmezhetetlenné tételével. A sandbox technológiával kiküszöbölhető a forráskód ilyen módú olvashatatlanná tétele, felfedve a fertőzés eredeti célját és működési mechanizmusát. A beépített sandbox többek között viselkedéssel kapcsolatos metaadatok kivonására is alkalmas, amelyeket a védelmi program a viselkedésalapú észlelés során használ fel.

További információk

A terméken belüli emulációk esetében bináris kódot használunk, hogy ezek a folyamatok ne lassítsák le a számítógépet. Ezt a technológiát először 1995-ben alkalmaztuk megoldásainkban, és azóta folyamatosan fejlesztjük.

Továbbfejlesztett memóriaellenőrzés

A továbbfejlesztett memóriaellenőrzés az ESET egyedülálló technológiája, amely hatékonyan kezeli a bonyolult összezavarást és/vagy erős titkosítást alkalmazó modern kártevők problémáját. Figyeli a gyanús folyamatokat, és ellenőrzi azokat, amint felfedik magukat a rendszer memóriájában.

További információk

Ha egy folyamat a memória egy addig nem használt futtatható területéről indít egy rendszerhívást, a továbbfejlesztett memóriaellenőrzés az ESET viselkedés-alapú észlelés használatával ellenőrzi az adott folyamatot. A hatékony gyorsítótárazásnak köszönhetően a továbbfejlesztett memóriaellenőrzés nem okoz észrevehető csökkenést a számítási sebességben.

Sőt mi több, a fejlett kártevőkben megfigyelhető egy új trend, miszerint azok egyre gyakrabban "kizárólag a memóriában" működnek, anélkül, hogy lenne a fájlrendszeren bármilyen komponensük, amelyet a hagyományos módszerekkel észlelni lehetne. Csak memóriaellenőrzéssel lehetséges az ilyen támadásokat felfedezni, és éppen erre való az ESET továbbfejlesztett memóriaellenőrzés modulja.

Exploit blokkoló

Az exploit blokkoló azokat a programokat figyeli, amelyeknek gyakran kihasználják a sebezhetőségeit (pl. böngészők, PDF-olvasók, levelezőprogramok, Flash Player stb.), de nem csupán a sebezhetőségek azonosítóit figyeli, hanem észleli az azok kihasználására irányuló technikákat is. Működése során ellenőrzi az adott folyamatot, és ha azt gyanúsnak találja, akkor azt a fenyegetést azon nyomban blokkolja a számítógépen.

További információk

Az ESET keresőmotorja a rosszul formázott dokumentumokban rejlő sebezhetőségekre figyel, a hálózati támadások elleni védelem a kommunikációt ellenőrzi, az exploit blokkoló pedig magát a sebezhetőséget kihasználó folyamatot blokkolja. Ezt a technológiát folyamatosan fejlesztjük, és rendszeresen új észlelési módszerekkel bővítjük, hogy a sebezhetőségeket kihasználó új technikákat is felismerje.

Zsarolóprogramok elleni védelem

Az ESET Zsarolóprogramok elleni védelme a védelmi alkalmazás egyik kiegészítő rétege. melynek feladata a felhasználók megóvása a váltságdíjat követelő vírusoktól, más néven zsarolóprogramoktól. Ez a védelmi modul a viselkedés- és reputáció alapú heurisztika segítségével figyeli és kiértékeli az összes futtatott alkalmazást.

További információk

Zsarolóvírusra utaló viselkedés észlelésekor vagy olyan esetben, amikor egy potenciális fertőzés meglévő állományon engedély nélküli módosításokat eszközölne (pl.: fájlok titkosítása), a védelmi modul jelzi azt a felhasználónak. A zsarolóprogramok elleni modul a lehető legmagasabb szintű finomhangolt védelmet nyújtja a váltságdíjat követelő fertőzések ellen.

Hálózati Szintű Védelem

A hálózati szintű védelem a tűzfal technológiánk egy kiterjesztése, amely hálózati szinten javítja az ismert sérülékenységeket célzó támadások felismerését. A széles körben használt protokollokat (pl. SMB, RPC vagy RDP) érintő sérülékenységek felismeréséért felelős modul a védelmi rendszernek egy olyan fontos rétege, amely védelmet nyújt a kártevők terjedésével és a hálózati támadásokkal szemben, illetve az olyan sérülékenységek kiaknázása ellen is, amelyekre a gyártó által kiadott javítás még nem létezik, vagy nincs telepítve.

További információk

Az ESET termékek által kínált hálózati szintű védelem növelése érdekében szakértőink kifejlesztették a Botnet elleni védelmet. Ezt a technológiát kifejezetten a botnetekhez - a támadók által kontrollált, fertőzött eszközök hatalmas hálózataihoz - kapcsolódó rosszindulatú kommunikációk és folyamatok azonosítására tervezték, amelyeket jellemzően DDoS-támadásokra, rosszindulatú programok terjesztésére és kéretlen e-mailek küldésére használnak.

Hálózatfelügyelet

A hálózatfelügyeleti rétegünket úgy tervezték, hogy feltárja, mi történik a felhasználók Wi-Fi hálózatán, és a legtöbbet hozza ki a csatlakoztatott eszközökből és a smart home rendszerekből. Segíti továbbá a felhasználókat az olyan otthoni hálózati sebezhetőségek azonosításában, mint például a routerek nem javított firmware-hibái, a nyitott portok és a gyenge router-jelszavak.

További információk

A Hálózatfelügyelet felhasználóbarát "radar" nézetet nyújt a felhasználóknak a csatlakoztatott eszközökről, megmutatva a nyomtatókat, routereket, mobileszközöket, játékkonzolokat, IoT-eszközöket és más, a Wi-Fi hálózatukhoz csatlakoztatott eszközöket. Ez az áttekintő nézet megmutatja az egyes vizsgált készülékek IP-címét, MAC-címét, nevét, modelljét és gyártóját.

We Live Security

Megszerezheti a legfrissebb IT biztonsági ismereteket – híreket, elemzéseket és kimutatásokat, illetve szakértőink útmutatóit.

Az ESET biztonsági fóruma

Az ESET közösség szakértői sokféle témáról folytatnak beszélgetéseket, amelyekbe Ön is bekapcsolódhat.

Látogassa meg az ESET biztonsági fórumát: forum.eset.com

Az ESET közössége

Csatlakozzon hozzánk a Facebookon, hogy az ESET-tel kapcsolatban mindenről első kézből értesülhessen, és hogy egyedi rajongói tartalmakhoz juthasson.