ESET PROTECTION MDR/XDR

Offre une surveillance, une détection et une réponse continues dans l’ensemble de votre environnement, en identifiant les activités suspectes et en y répondant en temps réel.

Renforcez la sécurité des personnes, des appareils et des données

La vérification continue, l’accès au moindre privilège et la présomption de compromission sont les piliers d’une approche de sécurité zéro confiance. ESET PROTECTION donne vie à cette stratégie grâce à une protection unifiée, à des contrôles d’identité robustes et à un service de détection et de réponse géré 24/7 pour combler les lacunes et renforcer la résilience.

Le travail hybride, les services infonuagiques et la collaboration à distance ont rendu les environnements TI modernes plus distribués et plus complexes.

Les utilisateurs, les appareils et les données fonctionnent désormais bien au-delà d’un seul réseau, ce qui rend les périmètres de sécurité traditionnels de plus en plus inefficaces.

Les attaquants ne se concentrent plus uniquement sur les réseaux.

Ils exploitent les identités compromises, les appareils non gérés et les angles morts en matière de visibilité pour se déplacer latéralement et demeurer indétectés, en contournant les défenses périmétriques héritées.

La zéro confiance adopte une approche de la sécurité axée sur les données. Chaque demande d’accès est vérifiée en continu, peu importe l’emplacement, l’utilisateur ou l’appareil.

Cela réduit l’exposition et permet une protection adaptative dans l’ensemble de l’environnement, guidée par des principes clairs de sécurité zéro confiance.

Considérez tous les réseaux comme non fiables, qu’ils soient sur site, à la maison ou dans le nuage.

Accordez seulement l’accès nécessaire, uniquement pour la durée requise.

Soyez toujours prêt à détecter, contenir et traiter rapidement les brèches de sécurité afin d’en minimiser l’impact.

Une architecture zéro confiance efficace repose sur la bonne combinaison d’outils et de politiques, intégrant des contrôles d’identité robustes, une surveillance continue et des règles d’accès claires afin de réduire les risques, de protéger les données et de permettre des activités d’affaires sécurisées.

Offre une surveillance, une détection et une réponse continues dans l’ensemble de votre environnement, en identifiant les activités suspectes et en y répondant en temps réel.

Offre une visibilité approfondie, une analyse comportementale et une vérification continue des terminaux.

Offre une analyse en temps réel, basée dans le nuage, des menaces nouvelles et inconnues.

Renforce la vérification proactive en identifiant et en bloquant les infrastructures d’attaque et les menaces en évolution.

Fournit une authentification multifacteur (MFA) robuste pour vérifier les utilisateurs et les protéger contre le vol d’identifiants.

Garantit que seuls les utilisateurs autorisés peuvent accéder aux données sensibles sur les appareils.

Permet une gestion centralisée des accès basée sur les rôles et l’application cohérente des politiques sur les terminaux, les serveurs et les appareils mobiles.

Service de détection et de réponse géré 24/7 avec analyse experte, chasse proactive aux menaces et remédiation guidée.

Défense multicouche des terminaux pour contenir et arrêter les menaces actives.

Identifie et corrige automatiquement les faiblesses exploitables.

Protège les plateformes de collaboration contre l’hameçonnage, les logiciels malveillants et la compromission de courriel professionnel.

La protection infonuagique multicouche propulsée par l’IA d’ESET couvre les environnements hybrides et multi-OS, réduisant les surfaces d’attaque sur les terminaux, les serveurs, les systèmes de messagerie, les appareils mobiles et les applications infonuagiques. Les navigateurs renforcés et les contrôles spécialisés bloquent les attaques du protocole de bureau à distance (RDP) avant même qu’elles ne commencent.

Appliquez la confiance des identités au moyen d’une authentification multifacteur (MFA) qui empêche la prise de contrôle de comptes et les accès non autorisés. Associez-la au chiffrement du disque entier pour verrouiller les données sensibles sur les ordinateurs portables et les postes de travail, afin de protéger les utilisateurs et les administrateurs.

La gestion automatisée des vulnérabilités et des correctifs maintient les systèmes à jour et protégés contre les exploits connus. ESET Sécurité du bureau dans le nuage protège contre la compromission de courriel professionnel et l’hameçonnage.

Des politiques centralisées appliquées à partir d’une console unifiée assurent un contrôle d’accès cohérent, basé sur les rôles, sur les terminaux, les serveurs et les appareils mobiles.

Réduisez les délais de détection et de réponse à aussi peu que 6 minutes avec ESET MDR, notre service de détection et de réponse géré 24/7. Soutenu par ESET XDR, vous obtenez une visibilité complète sur les menaces, les comportements et les anomalies dans l’ensemble de votre environnement TI.

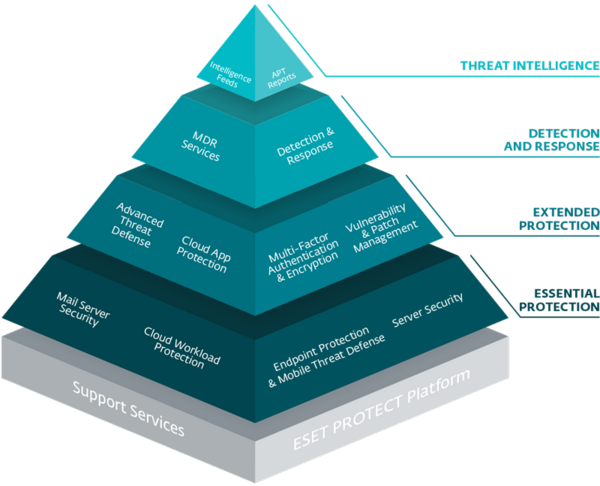

Ce modèle vous permet de déterminer où se situe actuellement votre sécurité TI et le niveau de protection dont votre entreprise a réellement besoin.

Niveau antivirus

Aucune surveillance

Politique laxiste

Points d’extrémité non gérés

Petit bureau / bureau à domicile

Protection des points d’extrémité

Protection contre l’hameçonnage / le pourriel

Pare-feu

Politique relative aux appareils / au Web

Points d’extrémité gérés

Petit bureau / PME

Chiffrement des données

Authentification multifacteur

Bac à sable infonuagique

Politique adaptative

Terminaux gérés

Des petits bureaux aux PME

Détection des incidents

Surveillance des menaces

Isolement (IoC)

Politique évolutive

+ Criminalistique

PME à grande entreprise

Veille sur les menaces

Rapport d’enquête sur les APT

Politique préventive

+ SIEM / SOC

Grande entreprise / KRITIS

Commencez par une protection proactive des points d’extrémité, infonuagique, dotée d’une défense avancée contre les menaces pour bloquer les attaques ciblées et inédites. Protégez les identités et les données grâce au chiffrement et à la MFA.

Ajoutez ESET XDR pour une détection avancée, une analyse comportementale et des enquêtes accélérées afin de limiter les mouvements latéraux.

Choisissez ESET MDR pour une surveillance continue, un triage expert et une réponse guidée. Nos analystes ajustent les détections, appliquent les politiques et renforcent les défenses en temps réel.

Utilisez ESET Veille sur les menaces (ETI) pour anticiper l’infrastructure des attaquants, mettre à jour les défenses de façon proactive et peaufiner les politiques zéro confiance.

Le zéro confiance renforce de façon mesurable la résilience des entreprises. Les programmes modernes de zéro confiance aident les PME à réduire les risques, à améliorer leur visibilité et à garder une longueur d’avance sur l’évolution des menaces.

La vérification continue et l’accès au moindre privilège limitent les mouvements latéraux, réduisant ainsi le rayon d’impact de toute attaque.

Des contrôles d’accès unifiés assurent la cohérence des environnements hybrides et multi-infonuagiques, réduisant les erreurs de configuration et l’exposition.

Des contrôles alignés sur le zéro confiance soutiennent l’évolution des exigences réglementaires, rendant la gouvernance et la préparation aux audits beaucoup plus fluides.

Une meilleure visibilité, des rapports plus complets et une gouvernance des identités plus solide aident votre entreprise à anticiper, à surmonter et à se remettre des perturbations.

années d’expertise en prévention des menaces

Reconnu par les principaux tests indépendants et les analystes du secteur

défense en temps réel et soutien local solide

clients d’affaires servis dans le monde entier

centres de R&D dans le monde avec des analystes de sécurité et des chercheurs en menaces de classe mondiale

Le zéro confiance est un modèle de sécurité qui suppose qu’aucun utilisateur, appareil ou connexion n’est fiable par défaut. Chaque demande est continuellement authentifiée, autorisée et vérifiée avant que l’accès soit accordé.

L’architecture zéro confiance (ZTA) est un cadre défini par la norme NIST SP 800-207. Elle met l’accent sur l’identité, l’état des appareils, la surveillance continue, les contrôles d’accès et la prise de décision en temps réel plutôt que sur les périmètres réseau traditionnels.

Selon le modèle de maturité zéro confiance de la CISA, les cinq piliers sont :

Les principes fondamentaux qui guident la conception zéro confiance sont :

• Vérification continue –Validez l’identité de l’utilisateur, l’état de l’appareil et les facteurs contextuels tout au long de chaque session et transaction — ne vous fiez jamais à une seule authentification initiale.

• Accès au moindre privilège–Accordez uniquement l’accès requis pour la tâche et révisez les autorisations régulièrement.

• Présomption de compromission–Les incidents sont inévitables. Renforcez la vigilance grâce à des contrôles, des processus et une surveillance multicouches.

Le ZTNA fournit un accès sécurisé, fondé sur l’identité, aux applications internes sans les exposer à l’Internet public. L’accès est accordé en fonction de l’identité de l’utilisateur, de la posture de l’appareil et du risque contextuel, et non de l’emplacement sur le réseau.

La mise en œuvre suit généralement les étapes suivantes :

Le zéro confiance peut être difficile à mettre en œuvre, car il exige la cartographie des flux de données, la redéfinition des contrôles d’accès, la vérification de la posture des appareils et une surveillance continue de l’activité. Les environnements hérités, les équipes distribuées et une visibilité limitée accroissent la complexité. Des plateformes comme ESET simplifient cette approche grâce à la MFA intégrée, à la protection des points d’extrémité, au XDR et au MDR.

Oui. Le zéro confiance s’harmonise avec les principaux cadres réglementaires qui exigent la protection des identités, le contrôle d’accès, le chiffrement, la surveillance continue et la réponse aux incidents. Il renforce aussi l’admissibilité à la cyberassurance, désormais essentielle dans les secteurs à haut risque comme les services financiers, les soins de santé et la technologie.

Le zéro confiance est une stratégie de sécurité, pas un produit unique. Il réussit lorsque la technologie et la stratégie fonctionnent ensemble en tirant parti d’outils comme la MFA, le chiffrement, l’EDR/XDR, la gestion des appareils mobiles et les moteurs de politiques pour appliquer la vérification continue et l’accès au moindre privilège.

Lorsqu’il est bien mis en œuvre, le zéro confiance peut améliorer l’expérience utilisateur en offrant le bon accès au bon moment, avec une vérification contextuelle et un minimum de friction.

Le zéro confiance exige une nouvelle façon de penser la sécurité, axée sur la protection des données et la garantie que seules les bonnes personnes et les bons appareils ont accès. La mise en place de vérifications de sécurité supplémentaires et la surveillance des utilisateurs, des systèmes et des données peuvent demander du temps et des efforts au départ. La plupart des organisations commencent toutefois à générer de la valeur en quelques semaines en renforçant l’identité et la posture des appareils, puis étendent la couverture et l’automatisation au cours des trimestres suivants. Avec les bons outils et la bonne automatisation, les équipes de sécurité obtiennent davantage de contrôle, réduisent les risques plus efficacement et rendent l’environnement plus facile à gérer au fil du temps.

Le zéro confiance combine trois principes directeurs — la vérification continue, l’accès au moindre privilège et la présomption de compromission — avec une couverture complète des principaux domaines de votre environnement :

Ensemble, ces principes et ces domaines créent un cadre de sécurité résilient et adaptatif qui réduit les risques, renforce la visibilité et assure une protection cohérente dans l’ensemble de votre organisation.