Pourquoi les PME devraient-elles se soucier des mots de passe ?

Selon Rapport d'enquête de Verizon sur la violation des données de 2017, pas moins de 81 % des violations de données sont causées par des mots de passe faibles ou volés. Étant donné que plus de 5 milliards de mots de passe ont fait l'objet de fuites en ligne, la protection de base par mot de passe est rendue inefficace.

Et si vous pensez que votre organisation n'a rien pour intéresser les cybercriminels, détrompez-vous. Les PME sont le point de mire des cybercriminels, car elles possèdent des données et des actifs plus précieux que les consommateurs, tout en étant plus vulnérables que les entreprises, qui ont des budgets de sécurité plus importants.

En savoir plus

Ce problème est amplifié par le nombre croissant d'entreprises qui incorporent des dispositifs "intelligents" dans leur infrastructure informatique. Si l'internet des objets (IoT) les aide à rendre les opérations commerciales plus rapides et plus fluides, ces dispositifs sont souvent vulnérables et fonctionnent avec des noms d'utilisateur et des mots de passe administratifs par défaut accessibles au public, ce qui pose un risque pouvant entraîner des conséquences néfastes.

En outre, la nouvelle Règlement général de l'UE sur la protection des données (GDPR)stipule que les organisations de toutes tailles doivent assurer la sécurité de leurs données en mettant en œuvre "des mesures techniques et organisationnelles appropriées". Ainsi, si une infraction se produit, et que seuls des mots de passe simples et statiques sont en place, une amende importante peut être prévue.

Partout dans le monde, les lois et réglementations relatives à la protection de la vie privée sont renforcées. La loi récemment adoptée National Data Breach (NDB) Les exigences de déclaration de la loi australienne sur la protection de la vie privée, et les réglementations de divers États américains en matière de protection de la vie privée avec des exigences strictes de déclaration des violations de données, renforcent les normes pour toute personne détenant des données sur les résidents de ces juridictions.

Comment les agresseurs volent-ils les mots de passe ?

1. Les techniques simples du monde réel comprennent le surf sur l'épaule Les agresseurs observent les victimes potentielles lorsqu'elles tapent leur mot de passe.

2. Les agresseurs manipulent également la "faiblesse humaine" de leurs victimes via l'ingénierie sociale. Un formulaire en ligne élaboré par un professionnel ou un courriel (attaque de phishing) provenant apparemment d'un expéditeur digne de confiance peut persuader même des utilisateurs bien formés de divulguer leurs mots de passe.

3. Les cybercriminels qui ont pris pied dans le réseau d'une organisation peuvent utiliser logiciels malveillants pour rechercher pour les documents contenant des mots de passe ou enregistrer les frappes de mot de passe et envoyer ces informations à leur serveur C&C. Les chapeaux noirs peuvent également extraire des fichiers de mots de passe cryptés et les cracker hors ligne.

4. Les techniques d'attaque les plus exigeantes sont les suivantes intercepter le trafic du réseau des appareils des employés qui sont utilisés à distance ou dans un lieu public.

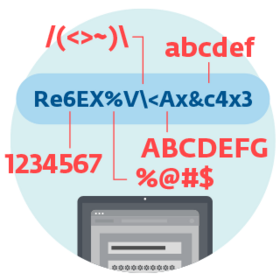

5. L'un des moyens les plus populaires de casser la protection par mot de passe consiste à force brute les. Des scripts automatisés essaient des millions de combinaisons de mots de passe sur une courte période de temps jusqu'à ce que la bonne soit trouvée. C'est pourquoi il est devenu nécessaire que les mots de passe deviennent plus longs au fil des ans. Plus le mot de passe est complexe, plus les cybercriminels ont besoin de temps pour le deviner.

Comment élaborer une bonne politique en matière de mots de passe ?

Pour vous assurer que votre organisation dispose d'une politique efficace en matière de mots de passe, il est conseillé de suivre des procédures spécifiques:

- Les employés doivent être formés à la création d'un mot de passe fort. »

- Les services informatiques doivent mettre en place des règles lors de la définition et de l'application de la politique de l'entreprise en matière de mots de passe. »

- Il est recommandé à toutes les organisations de mettre en œuvre des mesures de protection supplémentaires pour accroître la sécurité des mots de passe dans l'ensemble de l'organisation.

Que peut faire d'autre votre organisation pour protéger ses mots de passe ?

Pour mieux protéger les mots de passe des employés de votre organisation, utilisez l'authentification à deux facteurs (2FA) est recommandé. Il s'agit de vérifier l'identité du titulaire du compte à l'aide d'un code d'accès à usage unique – quelque chose que l'utilisateur possède – en plus du nom d'utilisateur et du mot de passe – quelque chose que l'utilisateur sait – protégeant ainsi l'accès aux systèmes de l'entreprise même en cas de fuite ou de vol des informations d'identification.

Comme les SMS et les appareils mobiles sont fréquemment victimes d'attaques de logiciels malveillants, les solutions modernes 2FA s'abstiennent d'utiliser la vérification par SMS et optent plutôt pour les notifications "push", car elles sont plus sûres et plus conviviales. Pour accroître encore la sécurité du processus d'authentification, les entreprises peuvent ajouter la biométrie – quelque chose que l'utilisateur est – en mettant en œuvre multi-factor authentication (MFA).

La puissante 2FA de l'ESET protège les mots de passe

L'authentification mobile par simple pression sur un bouton permet de sécuriser vos données sans problème, tout en respectant les exigences de conformité. Elle utilise des notifications push conviviales pour Android et iOS, est facile à gérer et se déploie rapidement en 10 minutes. Essayez-le maintenant et voyez comment il fonctionne.