ESET Threat Report

H2 2025

Uno sguardo al panorama delle minacce informatiche del secondo semestre 2025 secondo la telemetria ESET e dal punto di vista degli esperti di rilevamento e ricerca ESET.

H2 2025

Uno sguardo al panorama delle minacce informatiche del secondo semestre 2025 secondo la telemetria ESET e dal punto di vista degli esperti di rilevamento e ricerca ESET.

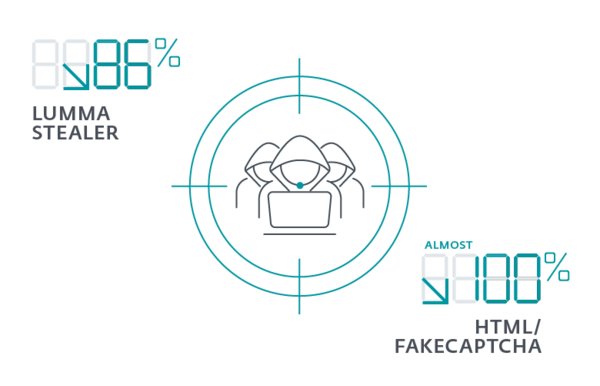

Nonostante Lumma Stealer sia riuscito a tornare dopo la disruption di maggio 2025, le rilevazioni dell’infostealer sono crollate nella seconda metà dell’anno dell’86%, passando da oltre 60.000 rilevamenti a meno di 9.000. Sebbene Lumma Stealer si diffonda in vari modi, uno dei suoi vettori più prolifici erano i siti FakeCaptcha utilizzati negli attacchi di social engineering ClickFix. Anche le rilevazioni di HTML/FakeCaptcha sono diminuite nel secondo semestre, passando da oltre 1,6 milioni a meno di 60.000.

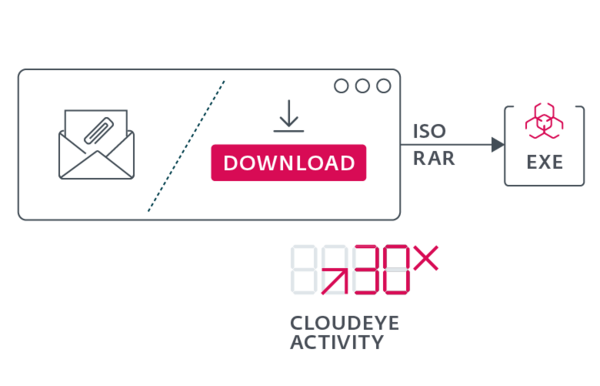

CloudEyE, noto anche come GuLoader, è un downloader e cryptor offerto come malware-as-a-service, utilizzato per distribuire malware come ransomware e infostealer. I cryptor sono progettati per nascondere un payload malevolo dal rilevamento, comprimendo e criptando il payload al loro interno. Tra i cryptor più noti analizzati da ESET figurano AceCryptor e ModiLoader. L’attività di CloudEyE è aumentata di trenta volte nel secondo semestre, superando i 100.000 rilevamenti.

I dati dei leak site mostrano che il numero di vittime di ransomware è aumentato nel 2025, superando il totale del 2024 di oltre 1.700 (a fine novembre). Se il trend continua, ESET prevede un incremento anno su anno del 40% nel numero di vittime. Proliferano gli EDR killer, con Akira, Qilin e Warlock tra i principali utilizzatori. ESET ha scoperto HybridPetya, un nuovo ransomware in grado di compromettere i sistemi moderni basati su UEFI.

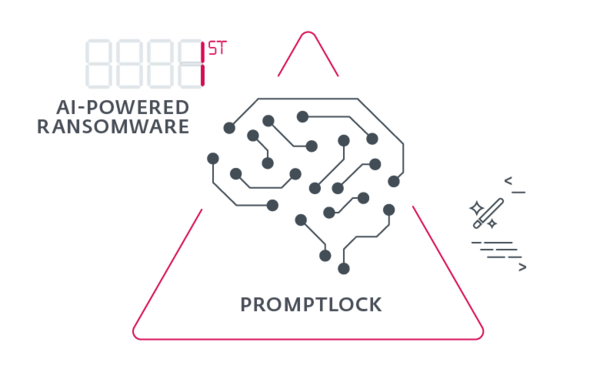

Nel secondo semestre 2025, i ricercatori ESET hanno individuato PromptLock, il primo ransomware basato sull’intelligenza artificiale. Il malware può criptare, esfiltrare o distruggere i dati della vittima. Sebbene l’IA sia ancora principalmente utilizzata per alimentare social engineering di qualità superiore, truffe e phishing, questa scoperta segna l’inizio di una nuova era di minacce.

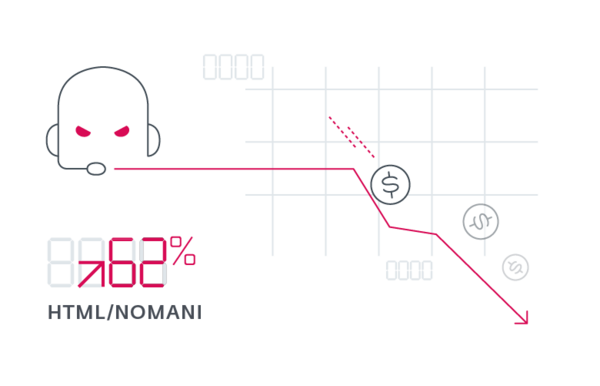

La telemetria ESET mostra che le truffe rilevate come HTML/Nomani sono cresciute del 62% anno su anno, con una lieve diminuzione nel secondo semestre 2025. Nel corso dell’anno, ESET ha bloccato oltre 64.000 URL collegati a queste truffe. Dal 2024, ESET ha osservato diversi miglioramenti nelle truffe, tra cui deepfake di qualità superiore, segni di siti di phishing e campagne pubblicitarie generate dall’IA. Le truffe Nomani, che utilizzano video generati dall’IA, si stanno recentemente espandendo su più piattaforme.

I report sulle minacce di ESET offrono una panoramica regolare e approfondita del panorama globale delle minacce informatiche, nonché delle principali tendenze e sviluppi che lo influenzano. Le statistiche e le tendenze presentate nel report si basano sui dati di telemetria di ESET, interpretati dagli esperti di rilevamento delle minacce, ricerca sulla sicurezza e sensibilizzazione. In quanto tali, i report forniscono insight unici per aiutare i difensori a orientarsi in un ambiente di minacce in continua evoluzione e sempre più complesso.

Il report sulle minacce di ESET viene pubblicato due volte all’anno: l’edizione del primo semestre copre il periodo da dicembre a maggio, mentre l’edizione del secondo semestre copre il periodo da giugno a novembre.

Il report ha una portata globale – le statistiche e le tendenze principali presentate si basano su dati di telemetria globali raccolti da ESET. Tuttavia, gli sviluppi regionali possono essere inclusi nelle analisi del report per fornire esempi concreti delle tendenze discusse.

Le statistiche sulle minacce presentate nei report di ESET si basano su dati raccolti dai sistemi di rilevamento proprietari di ESET, integrati nei suoi prodotti di sicurezza – endpoint, cloud e mobile – e nelle sue tecnologie stratificate. Altre fonti utilizzate nelle analisi del report possono includere honeypot, feed di sicurezza esterni e dati provenienti da altri fornitori di cybersecurity.

I rapporti sulle minacce ESET offrono analisi approfondite delle ultime tendenze nel panorama delle minacce, arricchite da commenti e raccomandazioni del variegato team di specialisti della sicurezza informatica di ESET, molti dei quali sono relatori abituali in prestigiose conferenze di settore come RSA, Black Hat e Virus Bulletin, e rinomati per la loro competenza.

Con centri di ricerca e sviluppo ESET distribuiti in Europa, Asia e Nord America, gli analisti ESET forniscono una copertura globale 24 ore su 24, sfruttando i diversi fusi orari e le diverse ubicazioni per affrontare il panorama delle minacce in continua evoluzione.

Inoltre, i rapporti contengono una sezione dedicata alla telemetria delle minacce con statistiche complete sulle categorie di minacce monitorate. Questi dati vengono elaborati con l'intento sincero di mitigare i pregiudizi, nel tentativo di massimizzare il valore delle informazioni fornite. I grafici riportano le differenze calcolate tra il periodo di riferimento attuale e quello precedente per evidenziare i cambiamenti di tendenza.

I report sulle attività APT di ESET offrono una panoramica delle attività di gruppi APT (Advanced Persistent Threat) selezionati, investigati e analizzati da ESET Research durante il periodo di riferimento. I gruppi APT sono attori di minacce altamente sofisticati, spesso sostenuti da stati nazionali, che conducono attacchi informatici mirati e operazioni di spionaggio. Al contrario, i report sulle minacce si concentrano su minacce informatiche diffuse – il cosiddetto crimeware – che generalmente non sono mirate e possono quindi colpire chiunque.