ESET Threat Report

H2 2025

Een overzicht van het cyberdreigingslandschap in de tweede helft van 2025, gebaseerd op ESET-telemetrie en inzichten van ESET-experts op het gebied van dreigingsdetectie en onderzoek.

H2 2025

Een overzicht van het cyberdreigingslandschap in de tweede helft van 2025, gebaseerd op ESET-telemetrie en inzichten van ESET-experts op het gebied van dreigingsdetectie en onderzoek.

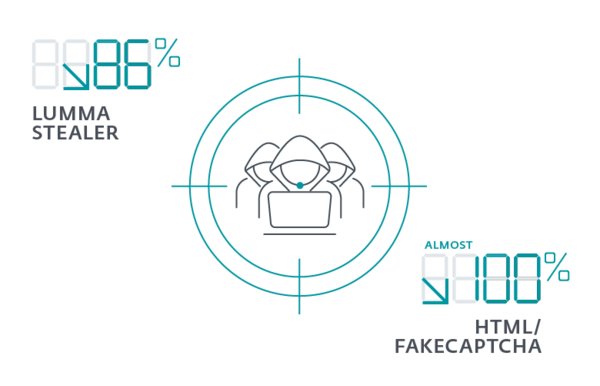

Hoewel Lumma Stealer na de verstoring in mei 2025 weer actief werd, daalde het aantal detecties van de bijbehorende infostealer in de tweede helft van het jaar met 86%. Het aantal detecties ging van meer dan 60.000 naar ongeveer 9.000. Lumma Stealer verspreidt zich via verschillende methoden, zoals valse Captcha-schermen die worden gebruikt bij ClickFix-social-engineeringaanvallen. Detecties van HTML/FakeCaptcha daalden eveneens in H2, van meer dan 1,6 miljoen detecties naar minder dan 60.000.

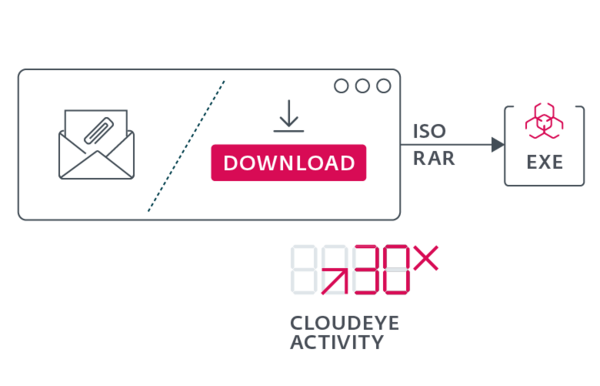

CloudEye, ook bekend als AGA Loader, is een malware-as-a-service downloader en versleuteltool die wordt gebruikt om schadelijke software te verspreiden, zoals ransomware en infostealers. Versleuteltools zijn ontworpen om kwaadaardige code te verbergen en detectie te voorkomen, terwijl de payload wordt gecomprimeerd en versleuteld binnen de cryptor. Bekende cryptors die door ESET zijn geanalyseerd zijn onder meer AceCryptor en ModiLoader.

Uit gegevens van leksites blijkt dat het aantal ransomware-slachtoffers in 2025 sterk is toegenomen en het totaal van 2024 al met 1.700 heeft overschreden, nog vóór het einde van het jaar. ESET verwacht een jaarlijkse stijging van ongeveer 40% in het aantal slachtoffers. Ransomware-groepen blijven zich verspreiden, met onder andere Akira, Qilin en Warlock. ESET ontdekte ook HybridPetya, een ransomwarevariant die moderne systemen met UEFI-firmware kan compromitteren.

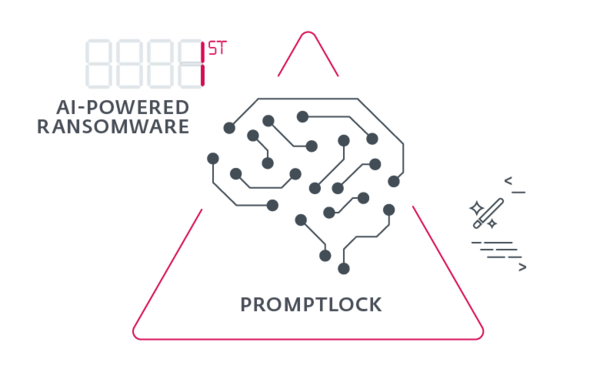

In de tweede helft van 2025 ontdekten ESET-onderzoekers PromptLock, de eerste ransomware met AI-ondersteuning. De malware kan gegevens versleutelen, exfiltreren of vernietigen. Hoewel AI nog steeds vooral wordt gebruikt om social-engineeringaanvallen, fraude en phishing te verbeteren, wijst deze ontdekking op een nieuwe fase in het dreigingslandschap.

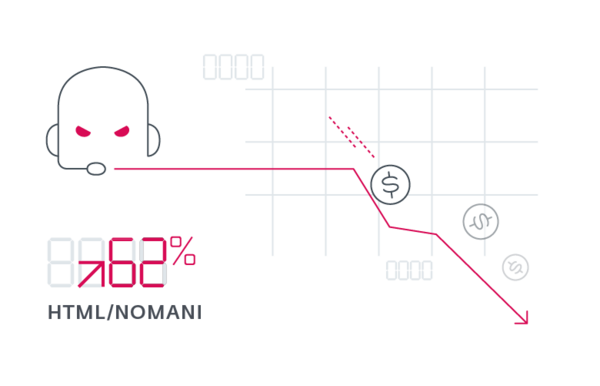

Uit telemetrie van ESET blijkt dat detecties van HTML/Nomani met 62% zijn gestegen ten opzichte van het vorige jaar, met een lichte daling in de tweede helft van het jaar. In totaal blokkeerde ESET meer dan 64.000 URL’s die naar deze oplichting leidden. Sinds 2024 hebben onderzoekers een duidelijke toename gezien van oplichting met door AI gegenereerde phishingpagina’s en advertentiecampagnes. Nomani-oplichting, waarbij door AI gegenereerde video’s worden gebruikt, breidt zich recent uit naar andere regio’s.

De ESET Threat Reports bieden een regelmatig, diepgaand overzicht van het wereldwijde dreigingslandschap en de belangrijkste trends en ontwikkelingen die het vormgeven. De statistieken en trends in het rapport zijn gebaseerd op ESET-telemetriegegevens, geïnterpreteerd door ESET-experts op het gebied van dreigingsdetectie, beveiligingsonderzoek en awareness. Deze rapporten bieden unieke inzichten die beveiligingsteams helpen om hun weg te vinden in een steeds complexer en dynamischer dreigingslandschap.

Het ESET Threat Report wordt twee keer per jaar uitgebracht, waarbij de H1-editie de periode van december tot mei beslaat en de H2-editie de periode van juni tot november.

Het ESET Threat Report heeft een wereldwijde reikwijdte – de kernstatistieken en trends in het rapport zijn gebaseerd op wereldwijde telemetriegegevens van ESET. Regionale ontwikkelingen kunnen echter worden opgenomen in de analyses van het rapport om concrete voorbeelden te geven van de besproken trends.

De dreigingsstatistieken in de ESET Threat Reports zijn gebaseerd op gegevens die worden verzameld via ESET’s eigen detectiesystemen binnen het volledige portfolio van beveiligingsoplossingen – waaronder endpoint-, cloud- en mobiele beveiliging – en via eigen, meerlaagse technologieën. Daarnaast maken de analyses in het rapport mogelijk gebruik van aanvullende bronnen zoals honeypots, externe beveiligingsfeeds en gegevens van andere cybersecurityleveranciers.

De ESET Threat Reports bieden diepgaande analyses van de nieuwste trends in het dreigingslandschap, aangevuld met commentaar en aanbevelingen van ESET’s diverse team van cybersecurityspecialisten – van wie velen regelmatig spreken op vooraanstaande branche-evenementen zoals RSA, Black Hat en Virus Bulletin, en bekend staan om hun expertise.

Dankzij ESET’s R&D-centra verspreid over Europa, Azië en Noord-Amerika leveren de analisten wereldwijde 24/7-dekking, waarbij gebruik wordt gemaakt van verschillende tijdzones en locaties om adequaat in te spelen op het voortdurend veranderende dreigingslandschap.

Daarnaast bevatten de rapporten een vaste Threat Telemetry-sectie met uitgebreide statistieken over de gemonitorde dreigingscategorieën. Deze data wordt verwerkt met de intentie om bias te beperken, zodat de waarde van de informatie wordt gemaximaliseerd. De grafieken tonen bovendien verschillen ten opzichte van voorgaande rapportageperiodes, om trends en veranderingen duidelijk te maken.

De ESET APT Activity Reports geven een overzicht van de activiteiten van geselecteerde Advanced Persistent Threat (APT)-groepen, die in de rapportageperiode zijn onderzocht en geanalyseerd door ESET Research. APT-groepen zijn doorgaans zeer geavanceerde dreigingsactoren, vaak gesteund door statelijke actoren, die zich bezighouden met gerichte cyberaanvallen en cyberspionage. Daarentegen richten de Threat Reports zich op widespread cyberdreigingen – ook wel crimeware genoemd – die meestal niet gericht zijn, en daardoor iedereen kunnen treffen.