ESET PROTECT MDR

Offre monitoraggio, rilevamento e risposta continui sull’intero ambiente, identificando attività sospette e intervenendo in tempo reale.

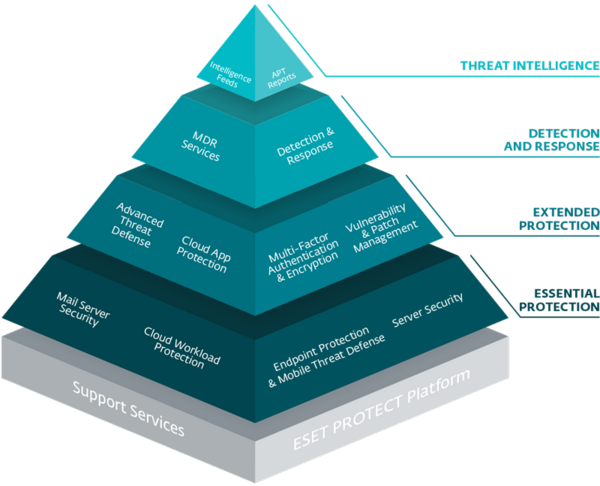

La verifica continua, l’accesso a privilegi minimi e un approccio basato sull’assunzione della compromissione sono i pilastri della sicurezza Zero Trust. ESET PROTECT trasforma questa strategia in realtà grazie a una protezione unificata, controlli avanzati dell’identità e servizi di Managed Detection and Response (MDR) 24/7, per colmare le lacune di sicurezza e rafforzare la resilienza.

Il lavoro ibrido, i servizi cloud e la collaborazione da remoto hanno reso gli ambienti IT moderni più distribuiti e complessi.

Utenti, dispositivi e dati operano ormai ben oltre una singola rete, rendendo i tradizionali confini di sicurezza sempre meno efficaci.

Gli attacchi non si concentrano più esclusivamente sulle reti.

Oggi gli attaccanti sfruttano identità compromesse, dispositivi non gestiti e aree prive di visibilità per muoversi lateralmente e restare inosservati, aggirando le difese legacy basate sul perimetro.

Zero Trust adotta un approccio data‑driven alla sicurezza. Ogni richiesta di accesso viene verificata in modo continuo, indipendentemente dalla posizione, dall’utente o dal dispositivo.

Questo riduce l’esposizione al rischio e consente una protezione adattiva su tutto l’ambiente, guidata da principi Zero Trust chiari e coerenti.

Considera tutte le reti come non affidabili, che siano on‑premises, a casa o nel cloud.

Concedi solo l’accesso strettamente necessario e solo per il tempo indispensabile.

Sii sempre pronto a rilevare, contenere e rispondere rapidamente alle violazioni di sicurezza per ridurne al minimo l’impatto.

Un’architettura Zero Trust efficace si basa sulla giusta combinazione di strumenti e policy, integrando controlli avanzati dell’identità, monitoraggio continuo e regole di accesso chiare per ridurre i rischi, proteggere i dati e garantire operazioni aziendali sicure.

Offre monitoraggio, rilevamento e risposta continui sull’intero ambiente, identificando attività sospette e intervenendo in tempo reale.

Garantisce visibilità approfondita, analisi comportamentale e verifica continua degli endpoint.

Fornisce analisi in tempo reale, basate sul cloud, per minacce nuove e sconosciute.

Rafforza la verifica proattiva identificando e bloccando infrastrutture malevole degli attaccanti e minacce in evoluzione.

Offre autenticazione a più fattori (MFA) avanzata per verificare l’identità degli utenti e proteggere dal furto di credenziali.

Garantisce che solo utenti autorizzati possano accedere ai dati sensibili presenti sui dispositivi.

Consente la gestione centralizzata degli accessi basata sui ruoli e un’applicazione coerente delle policy su endpoint, server e dispositivi mobili.

Servizio MDR 24/7 con analisi esperta, threat hunting proattivo e remediation guidata.

Protezione multilivello degli endpoint per contenere e bloccare le minacce attive.

Identifica automaticamente le vulnerabilità sfruttabili e ne gestisce la remediation.

Protegge le piattaforme di collaborazione da phishing, malware e compromissioni delle email aziendali (BEC).

La protezione cloud multilivello di ESET, basata su intelligenza artificiale, copre ambienti ibridi e multi‑OS, riducendo la superficie di attacco su endpoint, server, sistemi di posta, dispositivi mobili e applicazioni cloud. Browser rinforzati e controlli specializzati bloccano gli attacchi tramite Remote Desktop Protocol (RDP) prima che possano iniziare.

Rafforza la fiducia nell’identità tramite autenticazione a più fattori (MFA), prevenendo il takeover degli account e gli accessi non autorizzati. In combinazione con la crittografia completa del disco, i dati sensibili su laptop e workstation rimangono protetti, a tutela sia degli utenti sia degli amministratori.

La gestione automatizzata delle vulnerabilità e delle patch mantiene i sistemi aggiornati e protetti dagli exploit noti. ESET Cloud Office Security offre inoltre protezione contro il Business Email Compromise (BEC) e il phishing.

Policy centralizzate applicate da un’unica console garantiscono controlli di accesso coerenti e basati sui ruoli su endpoint, server e dispositivi mobili.

Riduci i tempi di rilevamento e risposta fino a 6 minuti grazie a ESET MDR, il nostro servizio di Managed Detection and Response attivo 24 ore su 24, 7 giorni su 7. Supportato da ESET XDR, offre piena visibilità su minacce, comportamenti e anomalie in tutto l’ambiente IT.

Zero Trust rappresenta un miglioramento misurabile della resilienza aziendale. I programmi Zero Trust moderni aiutano le PMI a ridurre i rischi, migliorare la visibilità e anticipare l’evoluzione delle minacce.

La verifica continua e l’accesso a privilegi minimi limitano i movimenti laterali degli attaccanti, riducendo significativamente l’area di impatto di un eventuale attacco.

Controlli di accesso unificati mantengono coerenti gli ambienti ibridi e multi‑cloud, riducendo errori di configurazione ed esposizione alle minacce.

I controlli allineati ai principi Zero Trust supportano requisiti normativi sempre più stringenti, rendendo più semplice la governance e la preparazione agli audit.

Una maggiore visibilità, reportistica avanzata e una governance dell’identità più solida aiutano l’azienda ad anticipare, affrontare e superare le interruzioni operative.

anni di esperienza nella prevenzione delle minacce

Riconosciuta dai principali test indipendenti e analisti di settore

Difesa in tempo reale e solido supporto locale

clienti business serviti in tutto il mondo

centri di Ricerca e Sviluppo nel mondo con analisti di sicurezza e ricercatori di minacce di eccellenza internazionale

Zero Trust è un modello di sicurezza che presuppone che nessun utente, dispositivo o connessione sia affidabile per impostazione predefinita. Ogni richiesta viene autenticata, autorizzata e verificata in modo continuo prima che l’accesso venga concesso.

L’architettura Zero Trust (ZTA) è un framework definito dal NIST SP 800‑207. Si concentra su identità, stato di salute dei dispositivi, monitoraggio continuo, controlli di accesso e decisioni in tempo reale, anziché sui tradizionali perimetri di rete.

Secondo il CISA Zero Trust Maturity Model, i cinque pilastri sono:

I principi guida alla base della progettazione Zero Trust sono:

• Verifica continua: Convalidare costantemente identità dell’utente, stato del dispositivo e contesto durante ogni sessione e transazione, senza mai affidarsi a una sola autenticazione iniziale.

• Accesso a privilegi minimi: Fornire solo l’accesso strettamente necessario per svolgere un’attività e rivedere regolarmente le autorizzazioni.

• Assunzione della compromissione: Considerare le violazioni come inevitabili e costruire difese tramite controlli multilivello, processi e monitoraggio continuo.

ZTNA fornisce un accesso sicuro e basato sull’identità alle applicazioni interne senza esporle a Internet. L’accesso viene concesso in base all’identità dell’utente, allo stato del dispositivo e al rischio contestuale, non alla posizione di rete.

L’implementazione segue in genere questi passaggi:

Zero Trust può risultare impegnativo perché richiede la mappatura dei flussi di dati, la ridefinizione dei controlli di accesso, la verifica dello stato dei dispositivi e il monitoraggio continuo delle attività. Ambienti legacy, team distribuiti e visibilità limitata aumentano la complessità. Piattaforme come ESET semplificano questo percorso grazie a MFA integrata, protezione endpoint, XDR e MDR.

Sì. Zero Trust è allineato ai principali framework normativi che richiedono protezione dell’identità, controllo degli accessi, crittografia, monitoraggio continuo e risposta agli incidenti. Rafforza inoltre l’idoneità alla cyber insurance, oggi fondamentale in settori ad alto rischio come finanza, sanità e tecnologia.

Zero Trust è una strategia di sicurezza, non un singolo prodotto. Ha successo quando tecnologia e strategia lavorano insieme, sfruttando strumenti come MFA, crittografia, EDR/XDR, gestione dei dispositivi mobili e motori di policy per applicare verifica continua e accesso a privilegi minimi.

Se implementato correttamente, Zero Trust può migliorare l’esperienza utente, fornendo l’accesso giusto al momento giusto, con verifiche contestuali e attrito minimo.

Zero Trust richiede un nuovo modo di concepire la sicurezza, focalizzato sulla protezione dei dati e sull’accesso limitato a persone e dispositivi autorizzati. L’introduzione iniziale di controlli e monitoraggi può richiedere impegno, ma molte organizzazioni iniziano a ottenere valore in poche settimane rafforzando identità e postura dei dispositivi, per poi estendere copertura e automazione nei mesi successivi. Con gli strumenti giusti, i team di sicurezza ottengono maggiore controllo, riducono i rischi e semplificano la gestione nel tempo.

Zero Trust combina tre principi guida — verifica continua, accesso a privilegi minimi e assume breach — con una copertura completa delle aree chiave dell’ambiente:

Insieme, questi elementi creano un framework di sicurezza resiliente e adattivo che riduce il rischio, migliora la visibilità e garantisce una protezione coerente in tutta l’organizzazione.