Uitgebreide detectie en respons

ESET Inspect

Biedt risicobeheerders en incidentresponders uitstekende bedreigings- en systeemzichtbaarheid, waardoor ze een snelle en grondige analyse van de hoofdoorzaken kunnen uitvoeren en onmiddellijk kunnen reageren op incidenten.

In combinatie met de bewezen preventiekracht van ESET Endpoint Protection-producten is ESET Inspect een via de cloud beschikbaar gestelde XDR-enabling oplossing voor:

- Geavanceerde hardnekkige bedreigingen detecteren

- Bestandsloze aanvallen stoppen

- Zero-day dreigingen blokkeren

- Bescherming bieden tegen ransomware

- Schending van het bedrijfsbeleid voorkomen

Functies ontdekken

Public API

ESET Inspect is voorzien van een Public REST API waarmee men detecties kan openen en exporteren, en herstellen met het oog op een doeltreffende integratie in tools zoals SIEM, SOAR, ticketingtools en vele andere.

Multiplatform coverage

ESET Inspect ondersteunt Windows, macOS en Linux, waardoor dit product een perfecte keuze is voor multiplatformomgevingen.

Save and smooth remote access

Incidentrespons- en beveiligingsdiensten werken slechts zo soepel als het gemak waarmee ze toegankelijk zijn - zowel wat de verbinding van de incidentresponder op de XDR-console, als wat de verbinding met de eindpunten betreft. De verbinding werkt bijna in real time met maximale beveiligingsmaatregelen - en dit allemaal zonder dat daarvoor tools van andere leveranciers nodig zijn.

Threat Hunting

Maak gebruik van de krachtige op query's gebaseerde IOC-zoek- en toepasfilters op onbewerkte gegevens om ze te sorteren op basis van hun populariteit, reputatie, digitale handtekening, gedrag of andere contextuele informatie. Wanneer u meerdere filters instelt, kunt u geautomatiseerd en eenvoudig bedreigingen opsporen en op incidenten reageren en kunt u APT's en gerichte aanvallen detecteren en afslaan.

One-click isolation

Definieer beleidslijnen voor netwerktoegang, zodat u laterale bewegingen van malware snel kunt tegenhouden. Isoleer een aangetast apparaat uit het netwerk met slechts één klik in de interface van ESET Inspect. Verwijder toestellen ook gemakkelijk uit de insluitingsstatus.

Open architecture & integrations

ESET Inspect werkt met een uniek gedrags- en reputatiegebaseerd detectiesysteem dat volledig transparant is voor beveiligingsteams. Alle regels kunnen gemakkelijk via XML worden bewerkt, zodat de teams de regels zo fijn kunnen afstellen of aanmaken dat ze inspelen op de behoeften van specifieke bedrijfsomgevingen, inclusief SIEM-integratie.

MITRE ATT&CK™

ESET Inspect vergelijkt zijn detecties met het MITRE Adversarial Tactics, Techniques en Common Knowledge-raamwerk (ATT&CK™-raamwerk), dat u in één klik zelfs over de meest complexe bedreigingen uitgebreide informatie verschaft.

Incident Management System

Groepeer objecten zoals detecties, computers, uitvoerbare bestanden of processen in logische eenheden om potentiële schadelijke gebeurtenissen te bekijken op een tijdlijn, samen met de acties die gebruikers daarbij hebben ondernomen. ESET Inspect wijst de persoon die op het incident reageert, op alle relevante gebeurtenissen en objecten die bijzonder handig kunnen zijn bij de triage, het onderzoek en de oplossing van het incident.

Anomaly and behavior detection

Controleer door een uitvoerbaar bestand uitgevoerde acties en beoordeel met behulp van het LiveGrid® Reputation-systeem van ESET snel of de uitgevoerde processen veilig of verdacht zijn. Afwijkende gebruikersgerelateerde incidenten kunnen worden gemonitord dankzij specifieke regels die werden geschreven om te worden getriggerd door gedrag, niet-eenvoudige malware of handtekeningdetecties. Wanneer computers per gebruiker of departement in groepen worden ingedeeld, kunnen beveiligingsteams identificeren of de gebruiker al dan niet bevoegd is om een specifieke actie uit te voeren.

Company Policy Violation Detection

Houd de uitvoering van schadelijke modules op om het even welke computer in het netwerk van uw organisatie tegen. De open architectuur van ESET Inspect biedt de nodige flexibiliteit om schendingen van beleidsregels in verband met het gebruik van specifieke software, zoals torrentapps, cloudopslagoplossingen, Tor-browsing of andere ongewenste software te detecteren.

Tagging

Ken tags toe om objecten zoals computers, alarmen, uitsluitingen, taken, uitvoerbare bestanden, processen en scripts snel te filteren, en verwijder die tags ook indien nodig of gewenst. Tags worden gedeeld onder gebruikers en zodra ze aangemaakt zijn, kunnen ze in enkele seconden tijd worden toegewezen.

Sophisticated scoring

Bepaal de prioriteit van alarmen op basis van hun ernst met behulp van een scorefunctionaliteit die een ernstwaarde toekent aan incidenten en systeembeheerders op die manier in staat stelt om computers met een hogere waarschijnlijkheid voor potentiële incidenten snel te identificeren.

Multiple Indicators of compromise

Bekijk en blokkeer modules op basis van meer dan 30 verschillende indicatoren, inclusief hash, registerwijzigingen, bestandswijzigingen en netwerkaansluitingen.

Local data collection

Bekijk uitgebreide gegevens over een net uitgevoerde module, inclusief het tijdstip van uitvoering, de gebruiker die ze uitvoerde, de verblijftijd en de toestellen die werden aangevallen. Alle gegevens worden lokaal opgeslagen om te voorkomen dat gevoelige gegevens lekken.

Live response options

Onze XDR-oplossing wordt geleverd met gemakkelijk toegankelijke responsacties met één klik zoals het herstarten en het afsluiten van een eindpunt, het isoleren van eindpunten van de rest van het netwerk, het uitvoeren van een aangevraagde scan, waarbij elk lopend proces onmiddellijk wordt uitgeschakeld, en het blokkeren van om het even welke applicatie op basis van haar hashwaarde. Bovendien kunnen beveiligingsprofessionals via Terminal, de live response-optie van ESET Inspect, het volledige pakket van onderzoeks- en herstelopties in PowerShell gebruiken.

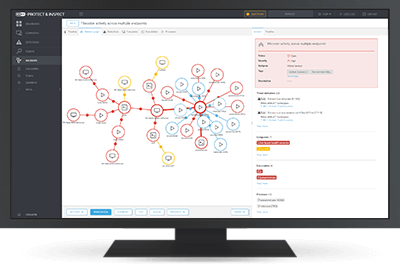

Root Cause Analysis

Bekijk op een eenvoudige manier de hoofdoorzaakanalyse en de volledige procesboom van elke potentieel schadelijke keten van gebeurtenissen, dring door tot het gewenste detailniveau en neem geïnformeerde beslissingen op basis van de rijke context en de door onze malware-experts geschreven uitleg over zowel onschadelijke als schadelijke oorzaken.