Ako funguje ransomware?

Autori tohto druhu malvéru využívajú viacero techník:

- Screen locker ransomware zablokuje prístup k obrazovke zariadenia s výnimkou rozhrania samotného malvéru.

- PIN locker ransomware zmení prístupový PIN kód zariadenia, čím používateľovi znemožní prístup k obsahu a funkciám zariadenia.

- Disk coding ransomware zašifruje MBR (hlavný zavádzací záznam) a/alebo kritické štruktúry súborového systému, čím zamedzí používateľovi prístup k operačnému systému.

- Crypto-ransomware zašifruje používateľské súbory uložené na disku.

Upozornenie

Uvedené druhy ransomwaru zväčša vyžadujú od obete zaplatenie „výkupného“, a to najčastejšie prostredníctvom ťažko vystopovateľnej kryptomeny, napr. Bitcoin alebo Monero. Autori škodlivého kódu na oplátku sľubujú dešifrovanie dát alebo obnovenie prístupu k zablokovanému zariadeniu. Musíme však zdôrazniť, že neexistuje žiadna záruka, že kybernetickí zločinci dodržia svoj sľub (a niekedy tak dokonca ani nie sú schopní urobiť, či už zámerne alebo pre nedostatočné programátorské zručnosti). Preto spoločnosť ESET odporúča požadovanú sumu nevyplatiť – ak ste zákazníkom spoločnosti ESET, môžete v takom prípade kontaktovať našu technickú podporu ESET, ktorá preskúma, aké možnosti dešifrovania dát v danom prípade existujú.

Prečo by sa malé a stredné firmy mali zaoberať ochranou pred ransomware?

Prieskum inštitútu Ponemon z roku 2017 venovaný stavu kybernetickej bezpečnosti v malých a stredných podnikoch ukázal, že v priebehu 12 mesiacov čelila ransomware útoku každá druhá firma z prieskumu, v niektorých prípadoch aj opakovane. Pri väčšine podnikov (79 %) došlo k infiltrácii systémov po útoku s využitím techník sociálneho inžinierstva.

Uvedené štatistiky jasne dokumentujú nasledujúce skutočnosti:

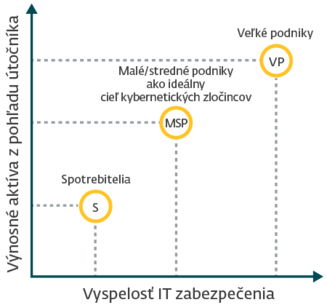

1. Hoci sú sami často iného názoru, malé a stredné podniky sa stávajú čoraz zaujímavejším cieľom pre kybernetických zločincov.

2. Malé a stredné podniky sú výnosnejším cieľom pre kybernetických zločincov ako spotrebitelia a zároveň sú zraniteľnejšie ako veľké podniky, keďže malé a stredné firmy bežne nemajú také finančné a IT bezpečnostné zdroje ako veľké spoločnosti. Z pohľadu útočníkov sú preto malé a stredné podniky ideálnym cieľom.

Prečítajte si viac

V tej istej správe sa tiež uvádza, že najčastejšími cieľmi ransomware útokov boli stolné počítače (78 %), za ktorými nasledovali mobilné telefóny spolu s tabletmi (37 %) a firemné servery (34 %). Ak bol ransomware útok úspešný, väčšina (60 %) obetí požadované výskumné zaplatila. Suma, ktorú zaplatili, bola v priemere viac ako 2 150 dolárov. S ransomware je však lepšie bojovať iným spôsobom – zameraním sa na prevenciu a obnovu.

Ako chrániť vašu firmu?

Základné kroky zamerané na prevenciu a prípadnú obnovu dát:

- Pravidelne zálohujte dáta a udržujte aspoň jednu kompletnú zálohu najcennejších dát offline.

- Udržujte všetky aplikácie a softvér vrátane operačných systémov vždy v aktuálnom stave inštalovaním aktualizácií a záplat.

- Používajte spoľahlivé, viacvrstvové bezpečnostné riešenie, ktoré je pravidelne aktualizované.

Dodatočné ochranné opatrenia

- Zredukujte možné ciele útoku zakázaním alebo odinštalovaním všetkých nepotrebných služieb a softvéru.

- Kontrolujte siete na prítomnosť rizikových účtov, ktoré používajú slabé heslá, a zaistite zvýšenie ich bezpečnosti.

- Obmedzte alebo zakážte používanie protokolu vzdialenej pracovnej plochy (RDP) z lokalít, ktoré sa nenachádzajú v sieti, prípadne povoľte overovanie na úrovni siete (NLA).

- Využívajte virtuálnu súkromnú sieť (VPN) v prípade tých zamestnancov, ktorí pristupujú k firemným systémom vzdialene.

- Skontrolujte si nastavenia firewallu a zatvorte všetky porty, ktoré nie sú dôležité a cez ktoré by mohlo dôjsť k infekcii.

- Skontrolujte pravidlá pre sieťové prenosy medzi internými firemnými systémami a vonkajšími sieťami.

- Nastavte pre svoje bezpečnostné riešenia ochranu heslom, aby ich útočník nemohol deaktivovať.

- Rozdeľte firemnú sieť LAN do podsietí a pripojte ich k bránam firewall, aby ste predišli šíreniu infekcie naprieč celou sieťou a obmedzili možné následky ransomware alebo iných útokov v rámci siete.

- Zabezpečte si zálohy pomocou dvojfaktorovej (2FA) alebo viacfaktorovej (MFA) autentifikácie.

- Pravidelne škoľte svojich zamestnancov, aby dokázali rozpoznať kybernetické hrozby a poradiť si s útokmi využívajúcimi techniky sociálneho inžinierstva.

- Obmedzte prístup k zdieľaným súborom a priečinkom len na tie osoby, ktoré ho naozaj potrebujú. Zároveň nastavte prístup k obsahu len na čítanie a povolenie na zápis udeľte len vybranej skupine zamestnancov.

- Zapnite detekciu potenciálne nebezpečných/nechcených aplikácií (PUSA/PUA), aby boli zachytávané a blokované všetky tie nástroje, ktoré môžu byť zneužité útočníkom na deaktivovanie bezpečnostného riešenia.

Pred ransomware nie je v bezpečí žiadna firma

Ak vašu spoločnosť ransomware doposiaľ nezasiahol, možno na základe toho usudzujete, že táto hrozba postihuje len väčšie organizácie. Štatistiky však potvrdzujú opak. Aj pôvodne presne cielený útok sa môže vymknúť spod kontroly a postupne spôsobiť škody celej škále obetí, dokonca na celosvetovej úrovni. V júni 2017 sa malvér odhalený spoločnosťou ESET a identifikovaný ako Diskcoder.C (tiež známy ako Petya alebo NotPetya) začal šíriť na Ukrajine, avšak čoskoro prenikol aj za hranice krajiny. Ako sa neskôr ukázalo, išlo o dobre riadený útok na dodávateľský reťazec, ktorý zneužil populárny účtovný softvér, aby napadol a spôsobil škodu ukrajinským organizáciám. Útok sa však vymkol spod kontroly a malvér infikoval veľké množstvo globálnych spoločností aj menších firiem. Spôsobené škody sa pohybovali v stovkách miliónov amerických dolárov.

V roku 2017 sa začal rýchlo šíriť aj ransomware červ, ktorý spoločnosť ESET odhalila a identifikovala ako WannaCryptor.D (tiež známy ako WannaCry). Tento ransomware využíval exploit EternalBlue uniknutý z NSA, ktorý zneužíval zraniteľnosť v sieťovom protokole SMB (Server Message Block), slúžiacom hlavne na poskytovanie zdieľaného prístupu k súborom a tlačiarňam. Napriek tomu, že Microsoft vydal záplaty pre väčšinu zraniteľných operačných systémov Windows viac ako dva mesiace pred útokom, WannaCryptor.D infikoval siete tisícok organizácií po celom svete. Škody spôsobené týmto kybernetickým útokom boli odhadnuté na miliardy amerických dolárov.

ESET riešenia vás ochránia pred ransomware

ESET PROTECT

Advanced

Chráňte firemné počítače, notebooky a mobilné zariadenia pomocou bezpečnostných produktov, ktoré môžete všetky spravovať prostredníctvom cloudovej konzoly na správu. Riešenie zahŕňa technológiu cloudového sandboxingu, ktorá vás chráni pred zero‑day hrozbami a ransomvérom, a možnosť úplného šifrovania disku na ešte lepšiu ochranu dát.