Praha, 1. března 2022 – Bezpečnostní experti ze společnosti ESET na základě hloubkové analýzy objevili další souvislosti a podrobnosti kybernetického útoku na ukrajinské organizace, který začal 23. února 2022, jen pár hodin před samotnou vojenskou invazí. Vedle již popsaného malwaru HermeticWiper byl detekován také škodlivý kód HermeticWizard a HermeticRansom. Malware byl podle analytiků navržen tak, aby po útoku zničil důkazy své činnosti a bezpečnostním expertům znemožnil další vyšetřování incidentu. HermeticWiper se šíří uvnitř napadených místních sítí prostřednictvím vlastního škodlivého kódu typu červ, který specialisté z ESETu detekují pod označením HermeticWizard. V den zahájení invaze na Ukrajinu byl poté veden druhý destruktivní útok opět malwarem typu wiper, který ESET pojmenoval IsaacWiper. Útoky se vyznačují pečlivou přípravou a víceúrovňovým plánem a dle posledních dat vše nasvědčuje tomu, že byly plánovány několik měsíců. V České republice zatím nebyla aktivita těchto škodlivých kódů zjištěna, přesto ESET situaci neustále monitoruje.

V době, kdy byla zahájena invaze na Ukrajinu, objevili analytici ze společnosti ESET dvě nové rodiny malwaru typu wiper, které cílí na ukrajinské organizace a které mají za cíl mazat data v zařízeních. První kybernetický útok začal několik hodin před samotnou invazí, a to po provedení útoků typu DDoS (distributed denial-of-service) na hlavní ukrajinské webové stránky, které se odehrály téhož dne, 23. února.

Dle posledních analýz využívaly tyto destruktivní útoky nejméně tři různé škodlivé kódy: HermeticWiper pro vymazání dat, HermeticWizard pro šíření v místní síti a HermeticRansom, který funguje jako zastírací manévr a šifruje soubory. Z důkazů, které po činnosti malwaru zůstaly, vyplývá, že útoky byly plánovány několik měsíců. Se začátkem ruské invaze pak začal druhý destruktivní útok na ukrajinskou vládní síť, který využíval opět malware typu wiper. Výzkumní analytici společnosti ESET pojmenovali malware IsaacWiper.

„Pokud jde o IsaacWiper, v současné době vyhodnocujeme jeho případné propojení s HermeticWiperem. Je důležité poznamenat, že byl detekován v souvislosti s ukrajinskou vládní organizací, která nebyla zasažena HermeticWiperem,“ říká Michal Cebák, bezpečnostní analytik společnosti ESET.

Analytici z ESETu se téměř s jistotou domnívají, že postižené organizace byly kompromitovány s dostatečným předstihem ještě před nasazením wiperu.

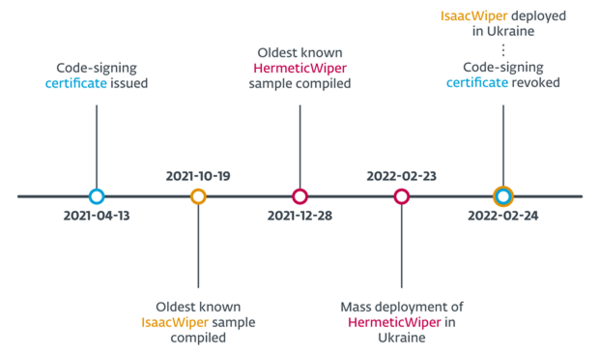

„Toto naše tvrzení podporuje několik dalších zjištění, jako jsou časové značky kompilace spustitelného souboru obsahujícího HermeticWiper, z nichž nejstarší je z 28. prosince 2021, data vydání certifikátu pro podpis kódu z 13. dubna 2021 a v jednom zjištěném případě také nasazení malwaru HermeticWiper prostřednictvím výchozí doménové politiky. Všechny tyto parametry a skutečnosti naznačují, že útočníci již měli přístup k jednomu ze serverů Active Directory, které patřily oběti,“ říká Cebák.

IsaacWiper se v telemetrických datech společnosti ESET objevil 24. února. Nejstarší nalezený časový údaj kompilace spustitelného souboru byl 19. října 2021, což znamená, že pokud nebyl tento údaj zfalšován, mohl být IsaacWiper použit v předchozích operacích již o několik měsíců dříve.

Malware měl za úkol znemožnit vyšetřování

V případě HermeticWiperu ESET zaznamenal důkazy o plošném šíření uvnitř cílových organizací. Útočníci dle zjištění pravděpodobně převzali kontrolu nad serverem Active Directory. K šíření wiperu v napadených sítích využili vlastní škodlivý kód typu červ, který výzkumníci společnosti ESET pojmenovali HermeticWizard. V případě malwaru IsaacWiper útočníci použili k pohybu uvnitř sítě nástroj pro vzdálený přístup RemCom a pravděpodobně i Impacket.

„V tuto chvíli ze zjištěných informací také víme, že HermeticWiper se navíc sám vymazal z disku přepsáním vlastního souboru náhodnými bajty. Toto anti-forenzní opatření nám má pravděpodobně znemožnit analýzu wiperu po incidentu,“ vysvětluje Cebák, a dodává: „Další z detekovaných hrozeb, ransomware HermeticRansom, byl pak nasazen současně s malwarem HermeticWiper, opět pravděpodobně kvůli tomu, aby činnost wiperu skryl.“

Pouhý den po nasazení kódu IsaacWiper útočníci vypustili jeho další, novou verzi s funkcionalitou detailního logování, která poskytuje informace o průběhu jeho fungování. To může naznačovat, že útočníci nebyli schopni zničit data v některém z cílových zařízení a verzi s novou funkcí přidali proto, aby pochopili, co se děje a proč se tak nestalo.

Stopy v tuto chvíli vedou na Kypr

ESET zatím nebyl schopen přiřadit tyto útoky žádnému známému aktérovi kybernetických hrozeb, a to kvůli tomu, že v databázi škodlivých kódů společnosti není evidována žádná výrazná podobnost s již detekovanými škodlivými kódy.

Termín „Hermetic“ je odvozen od kyperské společnosti Hermetica Digital Ltd, na jejíž jméno byl vydán certifikát pro podpis kódu. Podle zprávy agentury Reuters se zdá, že tento certifikát nebyl společnosti Hermetica Digital odcizen. Je naopak pravděpodobné, že se útočníci vydávali za kyperskou společnost, aby tento certifikát od společnosti DigiCert získali. Společnost ESET již požádala vydávající společnost DigiCert, aby certifikát okamžitě zrušila.

Časová osa útoků

- 13. 04. 2021 – Vydání certifikátu pro podpis kódu.

- 19. 10. 2021 – Nejstarší nalezený časový údaj kompilace IsaacWiper.

- 28. 12. 2021 – Nejstarší nalezený časový údaj kompilace HermeticWiper.

- 23. 02. 2022 – Masivní rozšíření HermeticWiper na Ukrajině.

- 24. 02. 2022 – Nasazení IsaacWiper na Ukrajině; zrušení certifikátu.

Více informací

Další technické informace naleznete v příspěvku na stránkách bezpečnostního magazínu WeLiveSecurity a na twitteru ESET Research, kde najdete nejnovější zprávy přímo od bezpečnostních expertů.

O společnosti ESET

Společnost ESET již od roku 1987 vyvíjí bezpečnostní software pro domácí i firemní uživatele. Drží rekordní počet ocenění a díky jejím technologiím může více než miliarda uživatelů bezpečně objevovat možnosti internetu. Široké portfolio produktů ESET pokrývá všechny populární platformy, včetně mobilních, a poskytuje neustálou proaktivní ochranu při minimálních systémových nárocích.

ESET dlouhodobě investuje do vývoje. Jen v České republice nalezneme tři vývojová centra, a to v Praze, Jablonci nad Nisou a Brně. Společnost ESET má lokální zastoupení v Praze, celosvětovou centrálu v Bratislavě a disponuje rozsáhlou sítí partnerů ve více než 200 zemích světa.

Kontakt pro média:

Ondřej Šafář

Manažer PR a komunikace

ESET software spol. s r.o.

tel: +420 776 234 218

ondrej.safar@eset.cz

Lucie Mudráková

Specialistka PR a komunikace

ESET software spol. s r.o.

tel: +420 702 206 705

lucie.mudrakova@eset.cz