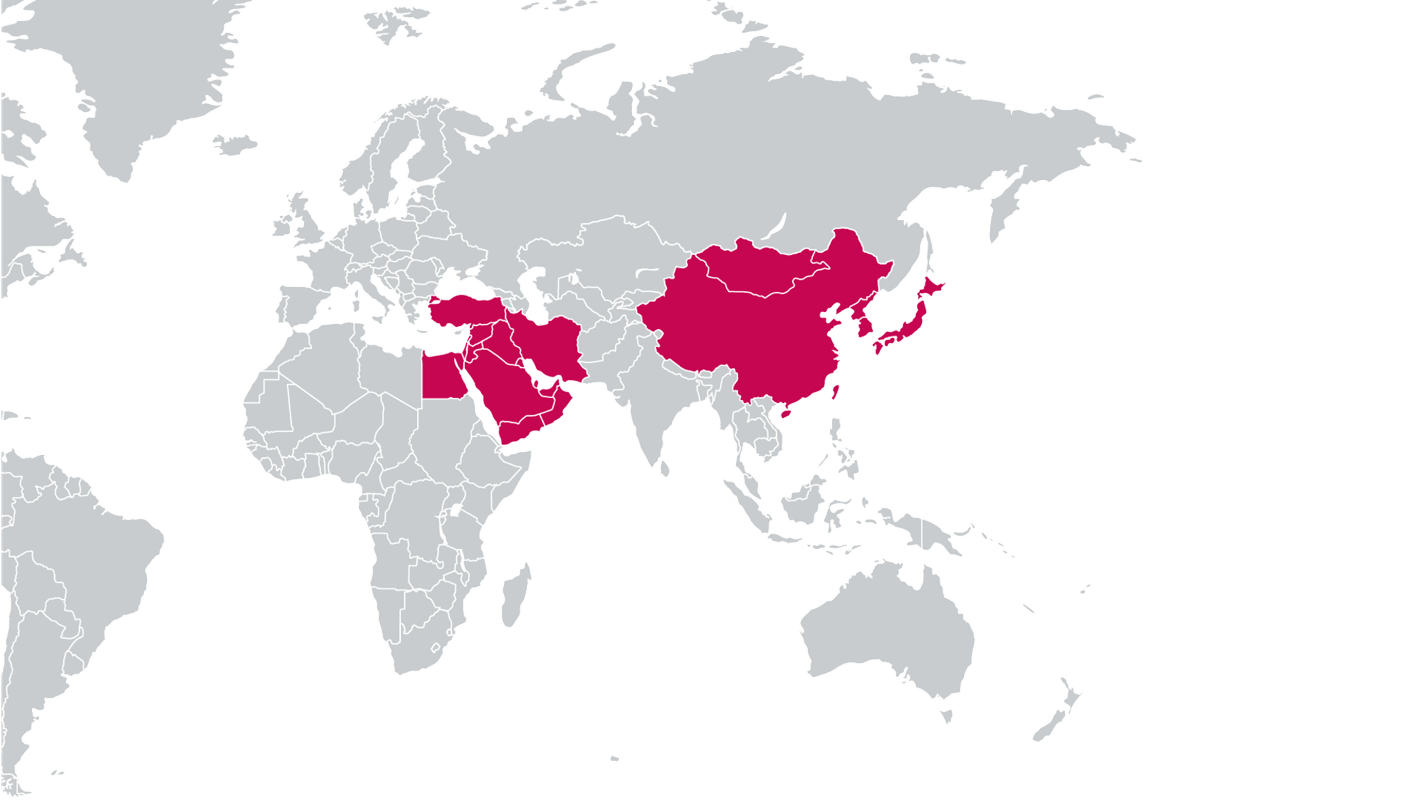

Výskumníci spoločnosti ESET analyzovali približne od polovice minulého roka viaceré kybernetické operácie, za ktorými, ako sa ukázalo neskôr, stála kybernetická špionážna skupina Gelsemium. ESET taktiež vystopoval najstaršiu verziu jej hlavného malvéru Gelsevirine až do roku 2014. Počas skúmania objavili výskumníci spoločnosti ESET novú verziu tohto škodlivého kódu. Ide o backdoor, ktorý je komplexný a zároveň modulárny. Obete útokov sa nachádzajú vo východnej Ázii a na Blízkom východe a patria medzi ne vládne inštitúcie, náboženské organizácie, výrobcovia elektroniky a univerzity. Tejto APT skupine sa darilo konať vo väčšine prípadov nepozorovane. Výsledky výskumu spoločnosti ESET boli exkluzívne predstavené na konferencii ESET World.

Ciele skupiny Gelsemium zobrazené na mape

Podľa telemetrie spoločnosti ESET skupina Gelsemium cieli svoje útoky veľmi presne a na malý počet obetí. Vzhľadom na schopnosti tejto skupiny to nasvedčuje tomu, že Gelsemium je zapojená do kybernetickej špionáže. APT skupina má obrovské množstvo adaptabilných komponentov. „Celý Gelsemium reťazec môže na prvý pohľad vyzerať jednoducho, no nespočetné množstvo konfigurácií, ktoré sú nasadené v každom štádiu, môžu za pochodu zmeniť parametre malvéru, čím sa stáva ťažším na pochopenie,“ vysvetľuje Thomas Dupuy, výskumník spoločnosti ESET a spoluautor analýzy zameranej na Gelsemium.

Gelsemium využíva plugin systém a tri komponenty – inštalatér Gelsemine, loader Gelsenicine a hlavný plugin Gelsevirine. Táto schéma dáva útočníkom širokú škálu možností pri zbere informácií.

Výskumníci spoločnosti ESET sa nazdávajú, že skupina Gelsemium je aj za operáciou NightScout, útokom na dodávateľský reťazec pre hráčov v Ázii, ktorý vo februári odhalila spoločnosť ESET. Kybernetickí zločinci v tomto prípade zacielili útok na aktualizácie herného emulátora NoxPlayer, ktorý umožňuje spustiť mobilnú hru na počítači. Túto obľúbenú aplikáciu vývojárskej firmy BigNox používa viac ako 150 miliónov ľudí po celom svete. Výskum spoločnosti ESET odhalil spojitosť medzi útokom na dodávateľský reťazec a skupinou Gelsemium. Obete, ktoré boli pôvodne zasiahnuté útokom na dodávateľský reťazec sa neskôr stali aj terčom skupiny Gelsemine. Spomedzi rôznych skúmaných variantov škodlivých kódov, ktorým sme sa venovali v tomto článku, vykazuje podobné znaky s malvérom z dielne Gelsemium „variant 2“.

Viac technických informácií o APT skupine Gelsemium si môžete prečítať v našom blogu alebo v samotnej štúdii.

O spoločnosti ESET

Už viac ako 30 rokov vyvíja spoločnosť ESET popredný softvér a služby zamerané na IT bezpečnosť a ochranu podnikov, kritickej infraštruktúry a domácností z celého sveta pred čoraz sofistikovanejšími digitálnymi hrozbami. V rámci širokej škály riešení určených pre koncové a mobilné zariadenia až po šifrovanie a dvojúrovňové overovanie prináša ESET svojim zákazníkom vysokovýkonné a zároveň jednoducho použiteľné produkty, ktoré chránia bez zbytočného rušenia 24 hodín denne, pričom ochranné mechanizmy sa aktualizujú v reálnom čase, aby boli používatelia vždy v bezpečí a firemná prevádzka mohla fungovať bez prerušení. Keďže hrozby sa neustále vyvíjajú, na svojom vývoji musí pracovať aj IT bezpečnostná spoločnosť, ktorá chce napomáhať k bezpečnému používaniu technológií. Na tomto cieli a podpore lepšej spoločnej budúcnosti pracuje spoločnosť ESET prostredníctvom svojich centier výskumu a vývoja v rôznych kútoch sveta. Viac informácií nájdete na stránke www.eset.sk, prípadne nás môžete sledovať na sociálnych sieťach LinkedIn, Facebook a Twitter.