Výskumníci spoločnosti ESET odhalili novú APT skupinu BackdoorDiplomacy, ktorá sa zameriava najmä na ministerstvá zahraničných vecí na Blízkom východe a v Afrike. V menšom počte prípadov cieli aj na telekomunikačné spoločnosti. Útoky zvyčajne začnú zneužitím zraniteľných aplikácií na webových serveroch, ktoré sú vystavené internetovému pripojeniu. Cez ne páchatelia inštalujú vlastný backdoor, ktorý ESET pomenoval ako Turian. BackdoorDiplomacy tiež dokáže rozoznať vymeniteľné médiá, napríklad USB kľúče, a skopírovať ich obsah na špecifické miesto, do koša skompromitovaného pevného disku. Tento výskum bol exkluzívne prezentovaný na konferencii ESET World.

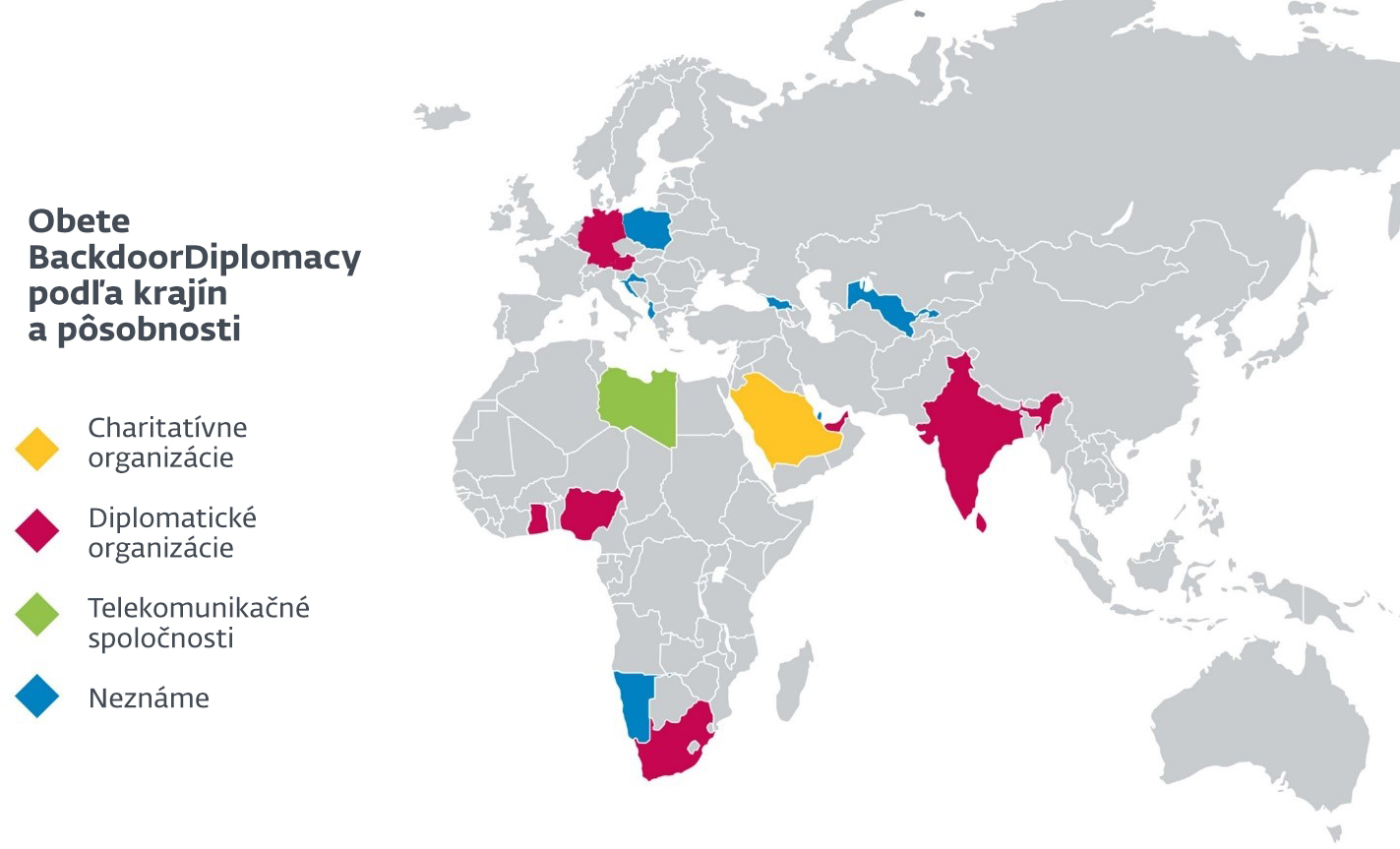

Obete podľa krajín a pôsobnosti

„BackdoorDiplomacy má podobné taktiky, techniky a procesy ako iné skupiny v Ázii. Turian pravdepodobne predstavuje nové vývojové štádium backdooru Quarian, ktorého použitie bolo naposledy zaznamenané v roku 2013 voči diplomatickým cieľom v Sýrii a Spojených štátoch,“ vysvetľuje Jean-Ian Boutin, vedúci výskumu hrozieb v spoločnosti ESET, ktorý pracoval na tejto analýze s Adamom Burgherom, senior analytikom spoločnosti ESET. Šifrovací protokol backdooru Turian je takmer identický ako šifrovací protokol používaný backdoorom Whitebird z dielne skupiny Calypso, ktorá tiež sídli v Ázii. Whitebird bol nasadený proti diplomatickým organizáciám v Kazachstane a Kirgizsku v tom istom časovom úseku ako BackdoorDiplomacy, teda medzi rokmi 2017 až 2020.

Obete BackdoorDiplomacy pochádzajú z radov rezortov diplomacií niektorých afrických krajín, no taktiež štátov v Európe, na Blízkom východe a v Ázii. Medzi ďalšie ciele patria telekomunikačné spoločnosti v Afrike, a najmenej jedna charitatívna organizácia na Blízkom východe. Vo všetkých prípadoch zvolili útočníci podobné taktiky, techniky a procesy, no pozmenili použité nástroje, a to dokonca aj v príbuzných regiónoch. Pravdepodobne tak chceli sťažiť trasovanie skupiny.

BackdoorDiplomacy zároveň útočí na operačné systémy Windows aj Linux. Skupina sa zameriava na servery, ktoré sú vystavené internetovému pripojeniu a pravdepodobne zneužíva ich slabé zabezpečenie alebo nezaplátané zraniteľnosti. V jednom z príkladov smerujú stopy k webshellu s názvom China Chopper, ktorý používajú viaceré skupiny. Útočníci sa pokúsili zamaskovať droppery backdooru a uniknúť detekcii.

Časť obetí sa stala terčom škodlivých kódov na zber informácií, ktoré boli navrhnuté na vyhľadávanie vymeniteľných médií (napr. USB kľúčov). Malvér pravidelne vyhľadáva takéto zariadenia a v prípade ich rozpoznania sa pokúša skopírovať všetky súbory na úložisko chránené heslom. BackdoorDiplomacy dokáže kradnúť systémové informácie obetí, vyhotovovať snímky obrazovky a prepisovať, presúvať či mazať súbory.

Viac technických informácií si môžete prečítať v našom špeciálnom blogu.

O spoločnosti ESET

Už viac ako 30 rokov vyvíja spoločnosť ESET popredný softvér a služby zamerané na IT bezpečnosť a ochranu podnikov, kritickej infraštruktúry a domácností z celého sveta pred čoraz sofistikovanejšími digitálnymi hrozbami. V rámci širokej škály riešení určených pre koncové a mobilné zariadenia až po šifrovanie a dvojúrovňové overovanie prináša ESET svojim zákazníkom vysokovýkonné a zároveň jednoducho použiteľné produkty, ktoré chránia bez zbytočného rušenia 24 hodín denne, pričom ochranné mechanizmy sa aktualizujú v reálnom čase, aby boli používatelia vždy v bezpečí a firemná prevádzka mohla fungovať bez prerušení. Keďže hrozby sa neustále vyvíjajú, na svojom vývoji musí pracovať aj IT bezpečnostná spoločnosť, ktorá chce napomáhať k bezpečnému používaniu technológií. Na tomto cieli a podpore lepšej spoločnej budúcnosti pracuje spoločnosť ESET prostredníctvom svojich centier výskumu a vývoja v rôznych kútoch sveta. Viac informácií nájdete na stránke www.eset.sk, prípadne nás môžete sledovať na sociálnych sieťach LinkedIn, Facebook a Twitter.