ESET Threat Report

H2 2025

Přehled kybernetických hrozeb v druhé polovině roku 2025 z pohledu telemetrie ESETu a expertů na detekci a výzkum hrozeb.

H2 2025

Přehled kybernetických hrozeb v druhé polovině roku 2025 z pohledu telemetrie ESETu a expertů na detekci a výzkum hrozeb.

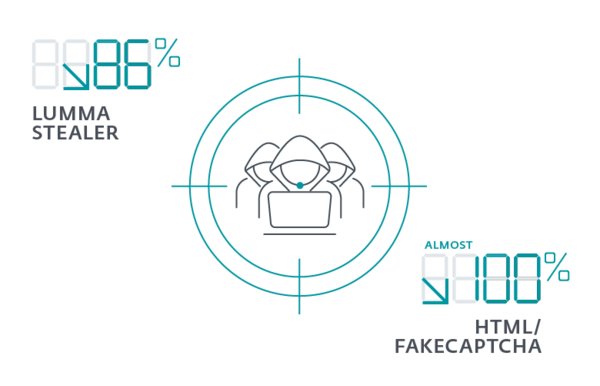

Ačkoli se Lumma Stealer po narušení v květnu 2025 dokázalvrátit, počet jeho detekcí v druhé polovině roku klesl o 86 %, z více než 60 000 na méně než 9 000. Lumma Stealer se šíří různými způsoby. Jedním z jeho nejvýraznějších kanálů byly podvodné stránky s falešným ověřením CAPTCHA, využívané při útocích sociálního inženýrství označovaných jako ClickFix. Detekce škodlivých souborů HTML/FakeCaptcha také ve druhém pololetí výrazně poklesly, z více než 1,6 milionu na méně než 60 000.

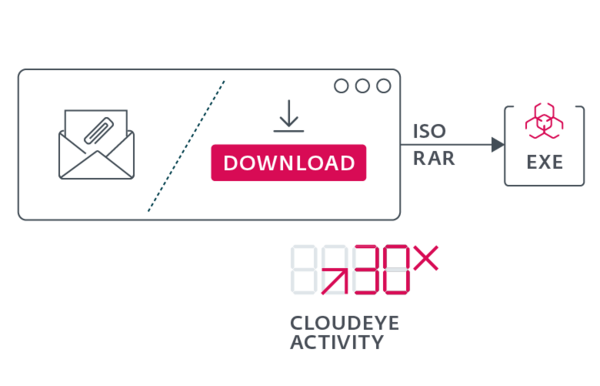

CloudEyE, známý také jako GuLoader, je služba pro šíření škodlivého softwaru, která funguje jako stahovač a nástroj pro skrytí škodlivého kódu. Používá se k nasazení malwaru, například vyděračských programů (ransomware) a infostealerů. Tyto „skrývače“ jsou navrženy tak, aby skryly škodlivý obsah před detekcí – škodlivý kód je v nich komprimován a zašifrován. Mezi významné skrývače analyzované společností ESET patří AceCryptor a ModiLoader. Aktivita CloudEyE ve druhém pololetí vzrostla třicetinásobně, na více než 100 000 detekcí.

Podle údajů z webů, kde útočníci zveřejňují ukradená data, počet obětí ransomware v roce 2025 výrazně stoupl – ke konci listopadu překročil loňský celkový počet o více než 1 700. Pokud bude trend pokračovat, ESET odhaduje meziroční nárůst o 40 %. Stále častěji se objevují nástroje, které dokážou vypnout bezpečnostní ochranu EDR, nejvíce je využívají skupiny Akira, Qilin a Warlock. ESET také odhalil nový ransomware HybridPetya, který dokáže napadnout i moderní počítače s UEFI.

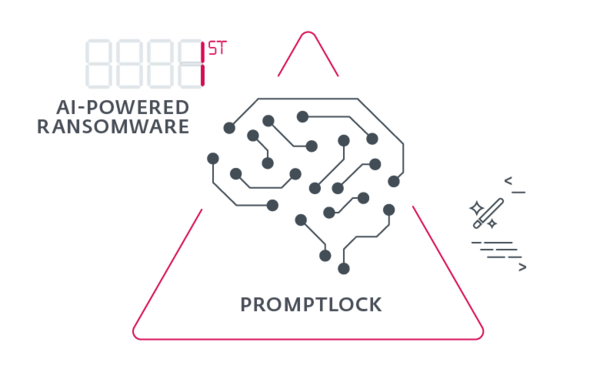

Ve druhé polovině roku 2025 objevili odborníci z ESETu škodlivý program PromptLock – první ransomware, který využívá umělou inteligenci. Tento malware dokáže zašifrovat, odcizit nebo zničit data oběti. Ačkoli se umělá inteligence zatím nejvíce používá ke zdokonalování podvodů, sociálního inženýrství a phishingu, tento objev naznačuje začátek nové éry hrozeb.

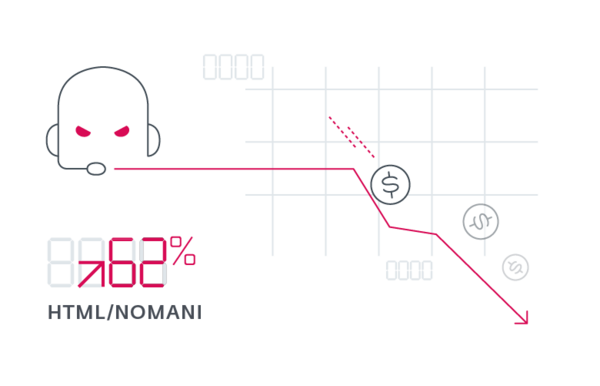

Podle dat ESETu vzrostl počet podvodů označovaných jako HTML/Nomani meziročně o 62 %, i když ve druhé polovině roku 2025 mírně klesl. Za celý rok ESET zablokoval více než 64 000 webových adres spojených s těmito podvody. Od roku 2024 ESET zaznamenal několik vylepšení těchto útoků – kvalitnější deepfake videa, známky phishingových stránek a reklamních kampaní vytvářených pomocí umělé inteligence. Podvody Nomani, které využívají videa generovaná umělou inteligencí, se v poslední době šíří napříč různými platformami.

Zprávy ESET o hrozbách nabízejí pravidelný a podrobný přehled globálního prostředí kybernetických hrozeb, včetně hlavních trendů a vývoje, které ho formují. Statistiky a trendy prezentované ve zprávách vychází z telemetrických dat ESETu, interpretovaných našimi experty na detekci hrozeb, bezpečnostní výzkum a osvětu.

ESET Threat Report je vydáván dvakrát ročně. Vydání za první polovinu roku (H1) pokrývá období od prosince do května a vydání za druhou polovinu roku (H2) pak období od června do listopadu.

ESET Threat Report má globální záběr – základní statistiky a trendy prezentované ve zprávě vycházejí z celosvětových telemetrických dat společnosti ESET. Pro ilustraci a konkrétní příklady diskutovaných trendů mohou být v analýzách zahrnuty i zprávy regionální vývoje.

Statistiky hrozeb, které najdete v ESET Threat Reportech, vycházejí z dat shromážděných vlastními detekčními systémy ESETu napříč jeho bezpečnostními produkty – ať už jde o endpoint, cloud nebo mobilní řešení – a jejich vrstvenými technologiemi. Mezi další zdroje použité v analýzách zprávy mohou patřit honeypoty, externí bezpečnostní feedy, stejně jako data od jiných dodavatelů kybernetické bezpečnosti.

ESET Threat Reporty nabízí hloubkové analýzy nejnovějších trendů v oblasti kybernetických hrozeb, obohacené o komentáře a doporučení rozmanitého týmu specialistů ESETu na kybernetickou bezpečnost. Mnozí z nich jsou pravidelnými řečníky na prestižních průmyslových konferencích, jako jsou RSA, Black Hat a Virus Bulletin, a jsou uznávaní pro své odborné znalosti.

Díky výzkumným a vývojovým centrům ESETu napříč Evropou, Asií a Severní Amerikou poskytují naši analytici nepřetržité globální pokrytí, využívající různé časové zóny a lokality k řešení neustále se vyvíjejícího prostředí hrozeb.

Zprávy navíc obsahují pravidelnou sekci "Threat Telemetry" s komplexními statistikami napříč monitorovanými kategoriemi hrozeb. Tato data jsou zpracovávána s čestným úmyslem minimalizovat zkreslení, ve snaze maximalizovat hodnotu poskytovaných informací. Grafy jsou doplněny o vypočtené rozdíly mezi aktuálním a předchozím sledovaným obdobím, aby se zvýraznily změny trendů.

ESET APT Activity Report se zaměřuje výhradně na pokročilé přetrvávající hrozby (APT), tedy na útoky, které jsou obvykle vysoce cílené, sofistikované a za nimiž stojí státní aktéři nebo vysoce organizované kyberzločinecké skupiny. Detailně analyzuje taktiky, techniky a procedury (TTPs) používané těmito skupinami, jejich cíle a geografické oblasti působení.

Naopak ESET Threat Report poskytuje široký přehled celého globálního prostředí kybernetických hrozeb. Zahrnuje statistiky a analýzy všech typů malwaru a útoků, od masových kampaní (jako je phishing, ransomware nebo adware) až po zmiňované APT hrozby, ale v obecnějším kontextu.